- SPIT

-

Dieser Artikel befasst sich mit dem massenhaften unerwünschtem Versand von Nachrichten. Zum gleichnamigen Dosenfleisch der Firma Hormel Foods Inc. siehe Frühstücksfleisch. Ferner ist SPAM der Name der Satire-Rubrik bei Spiegel Online. - Das Aussortieren und Lesen von Spam kostet Arbeitszeit.

- Spamfilter müssen beschafft und gewartet werden.

- Da Unternehmen und Internetdienstanbieter ihre Leitungen typischerweise nicht nach Zeit, sondern nach übertragener Datenmenge abrechnen, entstehen Kosten für jedes Byte Spam, das übertragen wird.

- Die Bearbeitung der Mails kann zu einem Ausfall oder zu einer Verlangsamung des erwünschten Mailverkehrs führen. Die Kompensation der Belastung erzeugt wiederum Kosten für neue leistungsfähigere Hardware.[4]

- Bei Fax-Spam entstehen Kosten durch den Verbrauch von Papier und Tinte beziehungsweise Toner.

- Wenn E-Mails mit gefälschter Absender-Adresse (der Adresse des unbeteiligten Dritten) verschickt werden, das empfangende E-Mail-System diese E-Mail zunächst annimmt und daraufhin eine Unzustellbarkeitsnachricht, eine Abwesenheitsnachricht oder ähnliches an den vermeintlichen Absender schickt.

- Kollateraler Spam wird auch von Empfängern erzeugt, die in Verkennung der Lage den vermeintlichen Absender einer Spam-Mail oder eines Virus mit Beschwerde-E-Mails oder E-Mail-Bomben eindecken.

- Die Absenderadresse einer UBE wird im günstigsten Fall mit einer ungültigen Adresse, im Normalfall mit der Adresse eines Unbeteiligten versehen. Im Falle einer ungültigen Adresse führt der Versuch der Zustellung der Challenge-Mail zu einem Bounce, damit also zu einer Ressourcenverschwendung. Ist die Adresse gültig, so wird dieser vom Challenge-Response-System belästigt, womit der Benutzer des Systems technisch selbst zum Täter wird (kollateraler Spam).

- Versendet der Benutzer eines Challenge-Response-Systems selbst eine Mail an ein Challenge-Response-System (z. B. eine Mailingliste mit Confirmed Opt-in), kommt es zu dem Effekt, dass beide Systeme jeweils auf die Antwort des anderen Systems warten (die Mailliste auf die explizite Bestätigung, dass die E-Mail-Adresse in die Liste aufgenommen werden soll, das System des Benutzers, dass sich die Mailliste als regulärer Benutzer authentifiziert). Die Aufnahme eines solchen Benutzers erfolgt dann meist durch manuelles Bearbeiten des Maillistenbetreibers, was für diese einen entsprechenden Mehraufwand bei der Administration zur Folge hat.

- Ein Benutzer eines CR-Systems, der an einer Mailliste teilnimmt, verursacht im allgemeinen eine Vielzahl von Challenge-Mails, da die Absenderadresse bei Mails an die Mailliste im allgemeinen nicht verändert wird. Dies hat zur Folge, dass sich jeder Maillistenbeteiligte bei jedem einzelnen Benutzer eines solchen Systems authentifizieren muss, damit dieser die jeweilige Mail von der Mailliste erhalten kann. Da dies ab einer gewissen Anzahl von Benutzern von CR-Systemen innerhalb einer Mailliste die Akzeptanzschwelle vieler Benutzer überschreitet, führt dies meist dazu, dass sich die Benutzer solcher Systeme früher oder später aus den Diskussionen ausschließen.

- Das unmittelbarste und wirksamste Instrument ist das Canceln. Damit veranlasst man alle entsprechend konfigurierten Newsserver, den Spam zu löschen. Diese Maßnahme greift umso erfolgreicher, je schneller sie auf Spam reagiert, weil sie nur denjenigen zugute kommt, die den Spam noch nicht mit dem Newsreader vom Newsserver heruntergeladen haben. Das Canceln von Spam erfordert die sorgfältige Einhaltung vielfältiger Regeln, man kann dabei sehr viel falsch machen.

- Beschwerden an die Newsprovider der Spammer können bewirken, dass diesen die Nutzungsmöglichkeit des jeweiligen Newsserver entzogen wird.

- Sehr selten werden Newsprovider, die auf Beschwerden nicht reagieren, mit einem Usenet Death Penalty (UDP) belegt, welches in zwei Formen geschehen kann:

- Passives UDP: Die Administratoren der wichtigsten Newsserver einigen sich darauf, dass alle Usenet-Artikel, die über die Newsserver des schwarzen Schafes gelaufen sind, nicht weitergeleitet werden und damit verschwinden.

- Aktives UDP: Die Spam-Canceller verständigen sich darauf, alle Artikel, die von den Newsservern des schwarzen Schafes aus ins Usenet gelangt sind, zu canceln, so als seien sie Spam.

- Newsgroups, die sex in ihrem Namen tragen, lassen sich umbenennen. Dies ist sehr erfolgreich mit der ehemaligen Newsgroup de.talk.sex geschehen, die heute de.talk.liebesakt heißt und damit kaum noch Spam anlockt.

- NoCeM als Alternative zum Canceln: Während das Canceln erfordert, jedem einzelnen Spam-Artikel eine eigene Cancel-Message hinterherzuschicken, kommt dieses Verfahren mit Steuernachrichten aus, die gleich ganze Listen von Spam-Artikeln enthalten. Diese NoCeM-Steuernachrichten werden allerdings nur von speziellen Clients verstanden, die nicht besonders weit verbreitet sind, und sind im Gegensatz zu Cancel-Messages nicht imstande zu vereiteln, dass als Folge von Spam Diskussionen über den Spam, die zum Thema der jeweiligen Newsgroup gar nicht passen, die Newsgroup unleserlich machen.

- Moderierte Newsgroups: Die Beiträge gelangen nicht unkontrolliert ins Usenet, sondern werden von einem Moderator abgefertigt, der Spam abfangen kann. Es gelingt nicht immer, einen Freiwilligen für dieses Amt zu finden. Die ehemals sehr erfolgreiche Stellenanzeigen-Newsgroup misc.jobs.offered musste aus diesem Grund abgeschafft werden.

- Serverseitige Maßnahmen: Newsserver-Software lässt sich mit Add-Ons ergänzen, die Spam erkennen und zurückweisen. Dazu gehört z. B. die Software Cleanfeed.

- Clientseitige Maßnahmen: Die meisten Newsreader verfügen über ein sog. Killfile, das steuert, was man zu sehen bekommt. Der Bayessche Filter sortiert erwünschte und unerwünschte E-Mails, nach einem Training durch den Benutzer des E-Mail-Clients.

- Wegwerf-E-Mail-Adressen: Bei der Verwendung von Wegwerf-E-Mail-Adressen gibt der Benutzer anstelle seiner eigenen Adresse eine temporäre, gültige E-Mail-Adresse an. Der Benutzer hält seine eigentliche Adresse somit anonym und verhindert, dass sein E-Mail-Konto mit Spam zugedeckt wird.

- „Werden kommerzielle Kommunikationen per elektronischer Post (E-Mail) versandt, darf in der Kopf- und Betreffzeile weder der Absender noch der kommerzielle Charakter der Nachricht verschleiert oder verheimlicht werden. Ein Verschleiern oder Verheimlichen liegt insbesondere dann vor, wenn die Kopf- oder Betreffzeile absichtlich so gestaltet ist, dass der Empfänger vor Einsichtnahme in den Inhalt der Kommunikation keine oder irreführende Informationen über die tatsächliche Identität des Absenders oder den kommerziellen Charakter der Nachricht erhält.“

- Gary Thuerk verschickte an 400 ans ARPANET angeschlossene Benutzer am 3. Mai 1978 den ersten Spam.[22]

- Vardan Vardanovich Kushnir – gestorben am 24. Juli 2005. Der notorischste Spammer Russlands wurde erschlagen in seiner Wohnung aufgefunden.

- James McCalla: wurde am 6. Januar 2006 zu einer Schadensersatzzahlung von 11,2 Milliarden US-Dollar an einen lokalen Internet Service Provider verurteilt[23][24] – die bisher höchste Geldstrafe für einen Spammer.

- Daniel Lin: der 30-jährige US-Spammer ist am 6. September 2006 in den Vereinigten Staaten zu drei Jahren Haft und einer Geldstrafe von 10.000 US-Dollar (7.500 Euro) verurteilt worden. Damit geht eines der ersten Verfahren nach dem im Jahr 2003 eingeführten US-Anti-Spam-Gesetz (Can-Spam Act) zu Ende.

- Robert Alan Soloway, einer der weltweit größten Spammer, ist am 30. Mai 2007 wegen Bundesverbrechen in den USA verhaftet worden. Ihm droht eine langjährige Haftstrafe.[25]

- Christopher Smith – gegen den zum Zeitpunkt der Verurteilung 27-jährigen wurde im August 2007 eine Gefängnisstrafe von 30 Jahren verhängt, allerdings nicht wegen Verstoßes gegen den CAN-SPAM Act, sondern wegen neun anderer Delikte.[26]

- Sanford Wallace: wurde gemeinsam mit Walter Rines von einem US-Bundesgericht zu einer Schadensersatzzahlung von 230 Millionen US-Dollar an den Internet-Foren-Betreiber MySpace verurteilt.[27]

- DomainKeys, ein Verfahren zur Authentifizierung von E-Mail-Absendern

- Wurfsendung

- Unerwünschte telefonische Werbung

- Robinsonliste

- Thoms Fassung von Framstags freundlichem Folterfragebogen, ein Standardtext für Spam-Empfänger jeglicher Art

- Certified Senders Alliance

- Björn Bahlmann: Möglichkeiten und Grenzen der rechtlichen Kontrolle unverlangt zugesandter E-Mail-Werbung. Internationale Regelungen und alternative Lösungsmöglichkeiten. Verlag Dr. Kovac, ISBN 3-8300-1276-4

- Weiler: Spamming – Wandel des europäischen Rechtsrahmens., in: MMR 2003/04, Rd.-Nrn. 223 ff.

- Wendlandt: Europäische, deutsche und amerikanische Regelungen von E-Mail-Werbung – Überlegungen zum Nutzen des CAN-SPAM Act., in: MMR 2004/06, Rd.-Nrn. 365 ff.

- Kommission der europäischen Gemeinschaften: MITTEILUNG DER KOMMISSION AN DAS EUROPÄISCHE PARLAMENT, DEN RAT, DEN EUROPÄISCHEN WIRTSCHAFTS- UND SOZIALAUSSCHUSS UND DEN AUSSCHUSS DER REGIONEN über die Bekämpfung von Spam, Späh- und Schadsoftware, Brüssel, 15. November 2006, PDF-Volltext, 13 Seiten

- Thomas Frank: Zur strafrechtlichen Bewältigung des Spamming., Kognos Verlag, Berlin, 2004, ISBN 3-8325-0491-5

- Thomas Frank: You've got (Spam-)Mail. Zur Strafbarkeit von E-Mail-Werbung in Computer und Recht., in: Computer und Recht 2/2004, S. 123 ff.

- Jörg Heidrich / Sven Tschoepe: Rechtsprobleme der E-Mail-Filterung, in: MMR 2004/02 Rd-Nr. 75ff.

- Jörg Heidrich / Sven Tschoepe: Strafbares Filtern. Juristische Fallstricke für Antispam-Software

- Thomas Engels (Rechtsanwalt): Werbung per Telefax – Wie man es NICHT machen sollte… – Beitrag zur Rechtslage bei Telefax-Spam nach altem und neuem UWG. aufrecht.de/3991

- Peter Sester, Sibylle Mutschler: Neue Kooperationen und rechtliche entwicklungen im Kampf gegen Spam, Informatik Spektrum, 2006, Heft 1

- Gerald Spindler / Stefan Ernst: Vertragsgestaltung für den Einsatz von E-Mail-Filtern, in: Computer und Recht (CR) 6/2004, S. 437

- LG Hamburg: Haftung von Faxabrufdienstbetreiber für Spam, Urteil vom 17. November 2004, Az. 304 S 82/03 (rechtskräftig), in: Computer und Recht (CR) 7/2005, S. 496.

- Mosing, Max W. / Otto, Gerald: Spamming neu!. In: Medien und Recht (MR) 4/2003, S. 267ff.

- Mosing, Max W. / Otto, Gerald: Spam: neuerliche Irrfahrt?! In: Medien und Recht (MR) 6/2005, S. 359ff.

- Otto, Gerald / Parschalk, Martin: Spam- und Virenfilter – eine Notwendigkeit im Graubereich des Rechts In: wirtschaftsrechtliche blätter (wbl) 1/2005, S. 10ff.

- Thomas Hochstein: FAQ. E-Mail-Header lesen und verstehen

- Center for Democracy and Technology: Why am I getting all this spam?, 2003

- Tobias Eggendorfer: No Spam! Besser vorbeugen als heilen, Software und Support Verlag, Frankfurt, 2005, ISBN 3-935042-71-X

- Tobias Eggendorfer: Privatadresse. Homepages spamsicher gestalten in Linux User 05/2004, Linux New Media, München, 2004

- Tobias Eggendorfer: Ernte – nein danke. E-Mail-Adressenjägern auf Webseiten eine Falle stellen in Linux Magazin 06/2004, Linux New Media, München, 2004

- Tobias Eggendorfer: Spezialfilter. Anti-Spam-Appliance mit Langzeitwirkung in Linux Magazin 09/2004, Linux New Media, München, 2004

- Peer Heinlein: Verzögerungstaktik. Greylisting schützt vor Wurm-generierten E-Mails in Linux-Magazin 09/2004, Linux New Media, München, 2004

- Daniel Rehbein: Adressensammler identifizieren – Ein Beispiel, Dortmund, 2003

- Jo Bager: Wider die E-Mail-Massen. Neue Verfahren gegen Spam in c’t 15/2004, Heise Verlag, Hannover, 2004

- Moritz Mertinkat: Spam und SPIT - Aktuelle Schutzmöglichkeiten und Gegenmaßnahmen, 2007

- Verbraucherzentrale Bundesverband e. V.

- Internet-Beschwerdestelle für Deutschland

- Rechtslage und kommentierte Urteile

- Antispam-Strategien – unerwünschte Mails erkennen und abwehren – BSI-Studie

- Über den Ursprung des Wortes „Spam“ (englisch)

- Bund.de – Studie zu Antispam-Strategien (PDF)

- Schlechte Nachrichten – Artikel von iX (Ausgabe 7/2007) – Thema: aktuelle Spam-Wellen und Greylisting als Gegenmaßnahme

- Spiegel.de: Geschichte der ersten Spam E-Mails

- Juristische Einordnung von unerwünschten E-Mails

- IT-Defender.com: Erläuterung zu Pump&Dump-Spams

- E-Mail Spamschutz Methoden (für Webentwickler)

- ↑ Institut für Deutsche Sprache: Spammail

- ↑ Brad Templeton über die Herkunft des Wortes Spam (engl.)

- ↑ Spam feiert 30. Geburtstag, Heise Newsticker vom 3. Mai 2008.

- ↑ Heise Newsticker vom 22. Mai 2004

- ↑ Netzwelt vom 4. Februar 2005

- ↑ heise-ticker vom 15. April 2009 zu Spam-Auswirkungen

- ↑ Sydney Morning Herald vom 16. April 2009 zu Spam-Auswirkungen (engl.)

- ↑ Markus Hansen, Marit Hansen, Jan Moeller, Thomas Rohwer, Carsten Tolkmit, Henning Waack: Developing a Legally Compliant Reachability Management System as a Countermeasure against SPIT, Third Annual VoIP Security Workshop, Berlin, Juni 2006.

- ↑ CAPTCHAs im Spannungsfeld zwischen Accessibility und Sicherheit

- ↑ Barrierefreiheit: Wie kann man Spam bekämpfen?

- ↑ OLG Düsseldorf, Urteil vom 24. Mai 2006 I-15 U 45/06

- ↑ RFC 4409

- ↑ [http://voices.washingtonpost.com/securityfix/2009/02/verizon_to_implement_spam_bloc.html Washington Post: Verizon to Implement Spam Blocking Measures

- ↑ Abuse.net

- ↑ SpamCop

- ↑ Heise Newsticker, 25. Dezember 2006

- ↑ Beschwerdestelle der Verbraucherzentrale

- ↑ SpamMATTERS

- ↑ ACMA

- ↑ Sasser-Verurteilung

- ↑ Tages-Anzeiger, 2. März 2007.

- ↑ 30 Jahre Spam Tagesschau vom 3. Mai 2008

- ↑ Welt-Online vom 7. Januar 2006

- ↑ zdnet vom 5. Januar 2006

- ↑ Spiegel-Online vom 31. Mai 2007

- ↑ Heise Newsticker vom 5. August 2007

- ↑ Spiegel Online vom 13. Mai 2008

- ↑ http://www.zdnet.de/news/security/0,39023046,39198981,00.htm

Spit — may refer to: *Spitting, the act of forcibly expelling from the mouth ** Spit, another word for saliva *Spit (archaeology) an archaeological term for a unit of archaeological excavation *Spit (landform), a section of land that extends into a body … Wikipedia

spit — Ⅰ. spit [1] ► VERB (spitting; past and past part. spat or spit) 1) eject saliva forcibly from one s mouth. 2) forcibly eject (food or liquid) from one s mouth. 3) say in a hostile way. 4) (o … English terms dictionary

spit — spit1 [spit] n. [ME spite < OE spitu, akin to OHG spizzi, sharp: for IE base see SPIKE1] 1. a thin, pointed rod or bar on which meat is impaled for broiling or roasting over a fire or before other direct heat 2. a narrow point of land, or a… … English World dictionary

Spit — Spit, v. t. [imp. & p. p. {Spitted}; p. pr. & vb. n. {Spitting}.] [From {Spit}, n.; cf. {Speet}.] 1. To thrust a spit through; to fix upon a spit; hence, to thrust through or impale; as, to spit a loin of veal. Infants spitted upon pikes. Shak.… … The Collaborative International Dictionary of English

Spit — Spit, v. t. [imp. & p. p. {Spit} ({Spat}, archaic); p. pr. & vb. n. {Spitting}.] [AS. spittan; akin to G. sp[ u]tzen, Dan. spytte, Sw. spotta,Icel. sp?ta, and prob. E. spew. The past tense spat is due to AS. sp?tte, from sp?tan to spit. Cf.… … The Collaborative International Dictionary of English

Spit — Spit, v. t. [imp. & p. p. {Spit} ({Spat}, archaic); p. pr. & vb. n. {Spitting}.] [AS. spittan; akin to G. sp[ u]tzen, Dan. spytte, Sw. spotta,Icel. sp?ta, and prob. E. spew. The past tense spat is due to AS. sp?tte, from sp?tan to spit. Cf.… … The Collaborative International Dictionary of English

Spit — Студийный альбом Kittie … Википедия

spit — vb, spit or spat spat; spit·ting vt to eject (as saliva) from the mouth vi to eject saliva from the mouth spit n SALIVA … Medical dictionary

spit up — {v.} To vomit a little. * /The baby always spits up when he is burped./ * /Put a bib on the baby. I don t want him to spit up on his clean clothes./ … Dictionary of American idioms

spit up — {v.} To vomit a little. * /The baby always spits up when he is burped./ * /Put a bib on the baby. I don t want him to spit up on his clean clothes./ … Dictionary of American idioms

Spit — Spit, v. i. To attend to a spit; to use a spit. [Obs.] [1913 Webster] She s spitting in the kitchen. Old Play. [1913 Webster] … The Collaborative International Dictionary of English

Als Spam [spæm] oder Junk (englisch für ‚Abfall‘ oder ‚Plunder‘) werden unerwünschte, in der Regel auf elektronischem Weg übertragene Nachrichten bezeichnet, die dem Empfänger unverlangt zugestellt werden und häufig werbenden Inhalt haben. Dieser Vorgang wird Spamming oder Spammen genannt, der Verursacher Spammer.

Begriffsherkunft

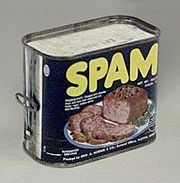

SPAM ist ursprünglich ein Markenname für Dosenfleisch, bereits 1936 entstanden aus SPiced hAM, fälschlich auch Spiced Pork And Meat/hAM oder Specially Prepared Assorted Meat[1].

Der Begriff Spam – als Synonym für eine unnötig häufige Verwendung und Wiederholung – entstammt dem Spam-Sketch der englischen Comedyserie Monty Python’s Flying Circus: In einem Café besteht die Speisekarte ausschließlich aus Gerichten mit Spam, die „Spam“ teilweise mehrfach hintereinander im Namen enthalten. Im Sketch wird das Wort „Spam“ insgesamt 132 Mal erwähnt.

Während der Rationierung im Krieg war Spam eines der wenigen Nahrungsmittel, die in Amerika praktisch überall und unbeschränkt erhältlich waren. Die Omnipräsenz dieses Fleisches, ähnlich wie die unerwünschter Botschaften (zum Beispiel als E-Mails), förderte die Entwicklung des Begriffs, die, wie oben erwähnt, auch durch Monty Python’s Flying Circus geprägt wurde.

Die Nutzung des Begriffs Spam im Zusammenhang mit Kommunikation hat ihren Ursprung wahrscheinlich in den Multi User Dungeons[2]. Dort bezeichnete Spam zunächst nicht Werbung, sondern das von manchen Nutzern praktizierte massenhafte Überschwemmen des Text-Interfaces mit eigenen Botschaften.

In den Zusammenhang mit Werbung wurde das Phänomen Spam zum ersten Mal im Usenet gebracht. Dort bezeichnet man damit mehrfach wiederholte Artikel in den Newsgroups, die substanziell gleich sind oder für dieselbe Dienstleistung werben.

Die erste Spam-E-Mail wurde wohl am 3. Mai 1978 versendet, allerdings erst im Jahr 1993 als solche bezeichnet.[3]

Auswirkungen

Spam verursacht im System der weltweiten Kommunikation erheblichen Schaden. Dieser ist vor allem auf die zusätzliche Datenmenge und den Aufwand der damit verbundenen überflüssigen Bearbeitung zurückzuführen.

Durch Spam entsteht allein in den Vereinigten Staaten pro Jahr ein Schaden von 22 Milliarden US-Dollar.[5] Nach neueren Studien verbrauchen 62 Billionen Spam-Mails jährlich zirka 33 Milliarden Kilowattstunden Energie sowie 100 Milliarden User-Stunden zum Sichten und Löschen der Spam-Mails.[6][7] Demnach macht Spam mittlerweile 97 % des gesamten E-Mail-Volumens aus.

Arten von Spam

E-Mail-Spam

Unverlangte Massen-E-Mail

An erster Stelle ist wegen des großen Umfangs und des daraus resultierenden Bekanntheitsgrades die Unverlangte Massen-E-Mail (kurz UBE, von englisch „Unsolicited Bulk E-Mail“) zu nennen. Es handelt sich dabei um E-Mails, die an eine große Anzahl Empfänger verschickt werden. Häufig handelt es sich dabei um E-Mail-Marketing-Aktionen – missionierende oder volksverhetzende E-Mails, Kettenbriefe gehören aber ebenfalls in diese Kategorie.

Durch die Fülle der Varianten haben sich für einige besonders häufige Typen eigene Begriffe herausgebildet, wie Scam, Phishing, Joe-Job, Hoax und Aktienspam.

Unverlangte kommerzielle E-Mail

Die unverlangte kommerzielle E-Mail (kurz UCE, von englisch „Unsolicited Commercial E-Mail“) ist eine E-Mail mit kommerziellen Inhalten, die an Empfänger (auch einzelne oder wenige) verschickt werden. UCE ist in Deutschland unter bestimmten Umständen legal, siehe Rechtslage in Deutschland. Häufig sind E-Mails mit den Kennzeichen von UBE und UCE zu finden, also massenhaft versandte Werbe-E-Mails. Typische Beispiele für UCE sind dubiose oder besonders günstig erscheinende Angebote für Sex, Pornographie, Penisvergrößerung, illegale Online-Glücksspiel-Casinos, gefälschte Uhren, Lebensverlängerung, Software, Markenprodukte, Finanzdienstleistungen oder Medikamente usw.

Kollateraler Spam, Backscatter

Als kollateraler Spam (engl.: collateral spam) oder Backscatter werden E-Mails bezeichnet, die als Antwort auf eine eingehende E-Mail erzeugt und einem unbeteiligten Dritten zugestellt werden. Auslöser von kollateralem Spam sind besonders häufig Malware- oder Spam-Mails, da hier in der Regel gefälschte Absender benutzt werden.

Kollateraler Spam entsteht im Wesentlichen auf zwei Wegen:

Siehe auch: Backscatter (E-Mail)

Multi User Dungeons Spam

Ende der 80er und Anfang der 90er Jahre entstanden im frühen Internet die sogenannten Multi User Dungeons (MUD). Dabei handelt es sich um eine Art von Rollenspielen auf Textbasis, die aber auch häufig einfach als Chaträume verwendet werden. Die Nutzer verbinden sich über das Telnet-Protokoll mit dem MUD. Das simple Textinterface führt es mit sich, dass jeder Nutzer die Gespräche aller anderen Nutzer, die sich im selben virtuellen Raum aufhalten, mitbekommt. Als MUDs noch weit verbreitet waren, nutzten Provokateure – in anderen Teilen des Internet auch als Trolle bezeichnet – diesen Fakt gerne aus, um über selbstgeschriebene Makros den gleichen Satz mehrere hundert Male in das System zu posten und so jede Unterhaltung der anderen Mitglieder effektiv unmöglich zu machen.

Usenet-Spam

Mitte der 1990er Jahre, als noch die wenigsten Menschen und Unternehmen eine E-Mail-Adresse hatten und schon allein von daher massenhafter E-Mail-Versand noch nicht möglich war, fand das Wort Spam seinen Weg ins Usenet. Es sollte die Tätigkeit Einzelner bezeichnen, ihre immer gleichlautende Werbung in tausende von Newsgroups zu posten, ohne sich um die thematische Zweckentfremdung zu scheren oder sich für die nachfolgenden Diskussionen zu interessieren.

Der allererste Spam, der extrem viele Newsgroups verunreinigte, war 1994 eine Werbekampagne des Rechtsanwaltsbüros Canter & Siegel (USA), die dafür warb, bei der Teilnahme an der Verlosung von Greencards behilflich zu sein.

In der Folge eskalierte die Situation, bis zu einer Million Spam-Artikel pro Tag wurden eingestellt.

Index-, Link-, Blog-, Social-Bookmark- und Wikispam

Daneben gibt es noch das sogenannte Suchmaschinen- oder Index-Spamming, bei dem der Verursacher die Ergebnisse, die eine Internet-Suchmaschine auf eine Stichworteingabe hin ausgibt, mit speziellen Tricks derart manipuliert, dass auf den vordersten Plätzen Webseiten angezeigt werden, die keine für den Surfer relevanten Informationen enthalten. Auch Logdateien von Webservern sind nicht vor Spam gefeit, diese werden häufig mit gefälschten Referrer-Daten gefüttert. Webforen einschließlich Gästebüchern, Blogs und Wikis sind ebenfalls von Spam betroffen.

Link- oder Blogspam ist das Ausnutzen der Bearbeitungs-, Kommentar- und Trackbackfunktion von Blogs und Gästebüchern durch Spammer. Dadurch, dass Blogs von Suchmaschinen oder Webcrawlern sehr oft besucht werden, können es die Optimierer recht schnell schaffen, dass die von ihnen verlinkten Seiten im Ranking sehr weit vorne stehen.

Social Bookmark-spam hat nichts mit sozialem Spam zu tun. Social-Bookmark-Services sind Plattformen, die es einzelnen Usern ermöglichen, die eigenen Favoriten online abzuspeichern und nach Wunsch mit anderen Usern zu teilen. Bekannte Social Bookmarkplattformen sind Mister Wong und del.icio.us. Spammer versuchen, durch hinzufügen von Links (Favoriten) mehr Backlinks für die eigenen Projekte zu erhalten. Seit einiger Zeit kann der Tausch von Social Bookmarklinks beobachtet werden. Mit der Zunahme des Missbrauchs haben die meisten Social Bookmarkplattformen die ausgehenden Links mit dem Hyperlink-Attribut rel="nofollow" versehen.

Unter Wikispam versteht man eine spezielle Methode des Link-Spamming, bei der Nutzer durch das Hinzufügen von Hyperlinks auf Wiki-Seiten den Rang ihrer eigenen, oft kommerziellen Seite, in den Ergebnislisten der Suchmaschinen erhöhen wollen. Dabei machen sich die Spammer auch hier zu Nutze, dass Suchmaschinen zur Bewertung in der Regel die Linkpopularität mit einbeziehen, die durch die zusätzlichen Links erhöht wird. Durch das Hyperlink-Attribut rel="nofollow", das Suchmaschinen davon abhält, solche Links für die Bewertung zu nutzen, versucht zum Beispiel die deutschsprachige Wikipedia, das Setzen derartiger Links sinnlos zu machen.

Spam over Mobile Phone (SPOM)

Auch die Kommunikation per Handy wird von Spam beeinträchtigt. Unerwünschte SMS-Nachrichten oder Anrufe werden als (Mobile) Phone Spam, teils auch als Spam over Mobile Phone (SPOM) bezeichnet. Durch verstärkten Einsatz von Mobile Marketing zur Marktforschung und durch unerwünschte SMS erreicht Mobile Phone Spam in Japan bereits bis zu 90 % des elektronischen Nachrichtenaufkommens. Eine Variante sind sogenannte Spam- oder Ping-Anrufe, die nur Sekundenbruchteile dauern und den Angerufenen zum teuren Rückruf eines Mehrwertdienstes verleiten sollen.

Sonstige

Mittlerweile gibt es spezialisierte Programme für fast jeden über das Internet öffentlich zugänglichen Kommunikationskanal: Spam over Instant Messaging, kurz SPIM, benutzt Protokolle wie z. B. IRC, ICQ oder den Windows-Nachrichtendienst. Als Spam over Internet Telephony, kurz SPIT werden unerwünschte Anrufe per VoIP bezeichnet.[8]

Technische Voraussetzungen für E-Mail-Spam

Um unerwünschte E-Mail-Werbung zu versenden, wird lediglich ein E-Mail-Programm benötigt, das Spam-Mails mit den Empfängeradressen versieht sowie ein SMTP-Relay-Server, der diese Mails dann an die Empfänger versendet. Da jede E-Mail viele Adressdaten enthalten kann, wird für die Übertragung an den Relay-Server nur eine vergleichsweise geringe Bandbreite benötigt, ein einfacher Internetzugang und ein durchschnittlicher Rechner reichen.

In der Vergangenheit wurden häufig offene Mail-Relays als Relay-Server verwendet, also schlecht konfigurierte Mailserver missbraucht. Dieses Vorgehen hat für den Spammer zwei wesentliche Vorteile: Der Absender wird verschleiert und die eigenen Ressourcen werden geschont. Dank Realtime Blackhole Lists hat die Zahl offener Mail-Relays inzwischen stark abgenommen. Einige Spammer weichen daher auf Bot-Netze aus, um ihren Spam zu versenden.

Gegenmaßnahmen

Allgemeine Maßnahmen

Autorisierung

Damit der Benutzer nicht von unerwünschten Personen belästigt wird, bieten die meisten Instant Messenger die Möglichkeit, nur Nachrichten von genehmigten Personen zuzustellen. Auch Chaträume können so eingestellt werden, dass nur Mitglieder sich unterhalten dürfen.

Rückverfolgbarkeit

Da das Versenden unerwünschter Werbung in den meisten Ländern wie auch in Deutschland illegal ist, kann der Versender verklagt werden, wenn er rückverfolgbar ist. So lässt sich über die IP-Adresse des Versenders die Identität des Versenders herausfinden, wenn der Internetprovider die zugeteilte IP-Adresse mit Zuordnung des Kunden speichert.

Maßnahmen gegen E-Mail-Spam

Generell können an jeder Instanz, die Spam erzeugt oder transportiert, Maßnahmen ergriffen werden, die das Spam-Aufkommen verringern. Derzeit wird Spam hauptsächlich durch Spam-Filter bekämpft. Neuere Verfahren schlagen vor, Spam durch Korrekturen im Simple Mail Transfer Protocol (SMTP) oder im Domain Name System (DNS) zu bekämpfen. Vereinzelt finden sich auch Vorschläge, Spammern das Sammeln der Empfängeradressen zu erschweren, was aber aufgrund des existierenden Adresshandels nur das Sammeln von Adressen im Internet verhindert, nicht aber die Nutzung von aus anderen Quellen (zum Beispiel Preisausschreiben oder Online-Bestellungen) stammenden Adressen.

Verhindern, dass die eigene E-Mail-Adresse in die Adressliste von Spammern gerät

Verschleierung von E-Mail-Adressen

Wird für ein öffentliches Forum, zum Beispiel Usenet, eine E-Mail-Adresse benötigt, lohnt es sich, Wegwerf-E-Mail-Adressen mit einem internen Zähler (zum Beispiel von Spamgourmet) und einer zeitlich beschränkten Gültigkeit anzulegen.

Da die meisten E-Mail-Adressen aus dem Internet von sogenannten Address-Harvestern automatisch aus den Newsgroups und Webseiten extrahiert werden, verspricht es einigen Erfolg, dort keine Adressen zu nennen oder die Adressen so zu verschleiern, dass sie von den Address-Harvestern nicht gefunden werden.

Dazu werden die Adressen so manipuliert, dass sie nur von Menschen, nicht aber von Maschinen verstanden werden. Beispielsweise wird statt Paul@example.org die Adresse PaulXYZ@example.org (entferne XYZ) angegeben. Einfache Robot-Programme erkennen die Manipulation nicht – die E-Mail-Adresse Paul@example.org bleibt UBE-frei.

Fälschungen im Domainteil einer E-Mail-Adresse (also hinter dem @-Zeichen) sind auch möglich. Um absichtlich, und für Postmaster leichter zu erkennen, eine ungültige Adresse zu verwenden, wurde die Top Level Domain (TLD) .invalid erfunden. Ob sie sich durchsetzen wird ist fraglich – und wenn, werden sich die Harvester voraussichtlich schnell anpassen.

Die häufig empfohlene Unicode-Kodierung der Zeichen in der Form a@b.c und auch das Ersetzen des @ durch (at), [at] oder ähnlichen stellt für Adresssammler kaum ein Hindernis dar, da beispielsweise der Kommandozeilen-fähige Browser Lynx die Adressen korrekt auslesen (lynx -dump <url> | grep @) bzw. nach verschiedenen Schreibweisen des @ suchen kann. Allerdings hilft es gegen viele einfach gestrickte Adress-Sammler.

Problematisch bei diesen Maßnahmen ist, dass viele Benutzer Mailprogramme verwenden, die ein einfaches Löschen von XYZ aus der Mailadresse nicht zulassen. Im Header von Usenet-Artikeln, das heißt in den Einstellungen des Newsreaders, verstößt diese Maßnahme gegen RFC 1036 und RFC 2822.

Zudem wird berechtigt die Ansicht vertreten, das Verfälschen von E-Mail-Adressen bekämpfe nicht die Ursachen von Spam, sondern treffe lediglich Anwender und unbeteiligte Dritte: Der antwortende Empfänger hat zusätzlichen Aufwand zum Ändern der Adresse, zudem können Dritte belästigt werden, wenn die manipulierte Adresse real existiert (aber einem Dritten gehört, nicht dem Absender).

Häufig wird auch eine Verschlüsselung mittels JavaScript vorgeschlagen. Um diese zu knacken, muss der Harvester einen JavaScript-fähigen Browser integrieren. Dies stellt eine etwas höhere Hürde dar, schließt allerdings Nutzer von Browsern, die kein JavaScript unterstützen, aus. Hier ein Beispiel

<a href="javascript:location='mailto:'+'info'+ /* Kommentar */ '@ex' + 'ample.org'">E-Mail senden</a>

Eine mit modernen Browsern wesentlich einfachere Verschlüsselung zumindest in Webseiten kann über CSS erfolgen, zum Beispiel in der Form:

mailname<span style="display:none;">-Entfernen Sie diesen Text- </span>@<span style="display:inline;">example.com</span>

Die erzeugte Darstellung ist auch für Menschen ohne Browser mit CSS leicht lesbar, während Adresssammler bisher aus Effizienzgründen auf die Auswertung von CSS verzichten und daher nicht die korrekte Adresse herausfiltern.

Des Weiteren ist es möglich, die Mailadresse graphisch, zum Beispiel in Form eines Bildes zu speichern. Auch hier ist sie für die meisten Menschen lesbar, automatische Sammler dagegen lesen − bislang − noch keine Adressen aus Schrift in Bildern. Zu beachten ist dabei, dass Textreader, wie sie zum Beispiel von Sehbehinderten verwendet werden, so dargestellte Adressen nicht lesen können (siehe dazu auch: Barrierefreies Internet).

Es gibt noch weitere Möglichkeiten, die teilweise größere Sicherheit oder Flexibilität als obige Lösungen bieten, sich jedoch aufgrund der technischen Voraussetzungen nur in Einzelfällen anwenden lassen. Beispiel: Hat man administrativen Zugriff auf den Mailserver und ist die Webseite dynamisch generierbar, kann man beim Aufruf der Website eine zufällige, nicht vorhersagbare E-Mail-Adresse generieren, zum Beispiel djfh7c36544563@example.com, und diese temporär im Mailserver als gültig eintragen. Nach eine vorgegebenen Zeit wird diese wieder automatisch aus dem Mailserver entfernt. Somit kann ein Besucher der Website über die barrierefrei angebotene E-Mail-Adresse Kontakt aufnehmen, eine spätere Zusendung von Spam wird jedoch scheitern, da die Adresse nicht mehr gültig ist.

Zugangskontrolle

Eine hohe Sicherheit bieten sogenannte Captchas, mittels derer Menschen von Maschinen unterschieden werden sollen. So wird vorgeschlagen, die E-Mail-Adresse in einem Bild anzugeben oder in einer Audio-Datei zu buchstabieren. Allerdings sind diese Lösungen weder besonders komfortabel noch barrierefrei.[9] Auch bei einer Angabe als Audio-Datei und Bild sind sie zum Beispiel für Taubblinde unverständlich, und selbst für Sehende sind diese Bilder aufgrund von Sehfehlern oder Farbwahrnehmungsstörungen nicht immer lesbar.

Als Alternative zu Captchas bieten sich unter anderem Honeypots, Zeitmessungen an um Spam zu bekämpfen und trotzdem barrierrefreie Angebote zu betreiben.[10]

Im Usenet und auf Mailinglisten kann auch im From-Header eine nicht gelesene Müll-Adresse und im Reply-To die eigentliche Adresse eingetragen werden. Damit kommen Antworten an der korrekten Adresse an, die Täter scannen aber normalerweise nur die From-Adressen.

Auf Webseiten stellen Kontaktformulare (CGI oder PHP) eine Alternative zur Angabe der E-Mail-Adresse dar. Sie bieten dem Leser eine Möglichkeit zur Kontaktaufnahme mit dem Ansprechpartner, ohne dass eine E-Mail-Adresse angegeben wird und so das Ernten der E-Mail-Adresse. Dies geschieht auf Kosten des Komforts, da der Sender nicht seine gewohnte Schreibumgebung verwenden kann (z. B. Tastaturkürzel, Textblöcke, Kopie an sich selbst oder andere Empfänger).

Nutzung von BCC

Um E-Mail-Adressen nicht unnötig zu verbreiten, kann es sinnvoll sein, E-Mails, die für eine nicht-geschlossene Gruppe von Empfängern bestimmt sind, an niemanden (Undisclosed recipients) oder an sich selbst zu adressieren und die eigentlichen Empfänger in das BCC-Feld zu setzen. Diese erhalten dann eine sogenannte Blindkopie (BCC, Blind Carbon Copy). Die Adressen im BCC-Feld werden den Empfängern nicht übermittelt.[11]

Allerdings hat diese Methode auch Nachteile. Einige Spamfilter bewerten Mails, die den Empfänger per BCC erreichen, negativ, das heißt sie sehen den Versand via Blind Carbon Copy als ein mögliches Kriterium für Spam. Wer regelmäßig Mails an einen großen Empfängerkreis schickt, sollte daher die Einrichtung einer Mailingliste erwägen.

Maßnahmen für Mailserverbetreiber

Kann der einzelne Benutzer nur verhindern, dass er selbst UBE erhält, bietet sich für Administratoren von Mailservern die Möglichkeit, die Verbreitung von UBE einzuschränken. Dies beginnt bei der richtigen Konfiguration des Mailservers, der es nur autorisierten Benutzern gestatten sollte, E-Mails zu verschicken.

Auf der Gegenseite kann der Mailserver den Empfang von E-Mails, die von sogenannten Open Relays stammen, über die jeder unautorisiert Mails einliefern kann, ablehnen. Mehrere Organisationen, zum Beispiel die Open Relay Database, bieten Listen solcher fehlkonfigurierter Mailserver an (RBL), die der Serveradministrator zur Überprüfung nutzen kann. Da sich offene Relais immer seltener finden, ist eine mittlerweile weitaus effektivere Möglichkeit, das Anliefern durch Einwahlzugänge nur nach Authentifizierung zu gestatten. Auch hierfür gibt es öffentliche Datenbanken (DialUp Lists (DUL)).

Eine breite Unterstützung von SMTP Message Submission[12] durch Mailserverbetreiber könnte mittelfristig helfen, die Verbreitung von Spam und Malware über Botnetze einzudämmen.[13] Wenn die Mailprogramme der Endanwender ihre Mail ausschließlich über den Message-Submission-Port 587 einliefern dürfen, können die Betreiber von Mailservern (ISPs) die Einlieferung von Spam erheblich erschweren: Von extern via SMTP (TCP Port 25) eingehender Mail-Datenverkehr kann stark gefiltert werden, insbesondere kann Mail von Dial-Up-Netzen (vorwiegend von trojanisierten PCs) abgewiesen werden. Gegen den Spamversand von trojanisierten PCs selbst, wird diese Maßnahme nur kurzfristig helfen, da die Botnetze bei Bedarf auch über Message-Submission versendet werden können. SMTP Message-Submission wird bereits von vielen Mailserverbetreibern unterstützt.

Sogenannte Teergruben können das Abliefern von UBE nicht verhindern, bieten aber eine Gegenmaßnahme gegen den Versandmechanismus der Täter, indem sie mit äußerst langsamen Reaktionen eine UBE-versendende Gegenstelle bei der Arbeit aufhalten. Die Kommunikation zwischen dem empfangendem System und dem UBE-Sendesystem wird quasi zähflüssig wie Teer, anstatt nur Sekundenbruchteile dauert der Versandvorgang mehrere Minuten und macht es damit unmöglich, in kurzer Zeit sehr viele Spam-Mails auszuliefern.

Bei automatischen White/Blacklist-Filtern antwortet das Mailsystem des Empfängers zunächst allen unbekannten Versendern und fordert diese auf, sich beim Mailsystem zu registrieren. Durch eine Aktion (z. B. eine Zahl aus einem generierten Bild abschreiben) bestätigt der Sender, dass er ein Mensch ist und ernsthaftes Interesse hat. Wenn er korrekt antwortet, bekommt der Empfänger die bis dahin aufgehobene Mail zugesandt. Der Versender wird daraufhin in die Whitelist aufgenommen. Handelt es sich um Spam, kann der Absender nachträglich aus der Weißen Liste auf die Schwarze Liste verschoben werden.

Es gibt noch weitere Registrierungsmöglichkeiten im W/B-Filter-Verfahren, zum Beispiel über einen URL mit ID (Beispiel: http://www.example.com/mail.php?ID=20032311-021). Systeme der Art, die die Reaktion des Sendenden erfordert, werden auch als Challenge-Response-System bezeichnet. Viele Anwender und (vor allem) Administratoren sehen sie jedoch als kein zweckdienliches System zur UBE-Vermeidung an, und zwar aus folgenden Gründen:

Schwarze und graue Listen (RBL und Greylisting)

RBL-Server sind Server, auf denen die Adressen bekannter Spamversender in Echtzeit gesammelt werden. Der Server für eingehende Mail kann diese Server anfragen, bevor er eine Mail annimmt. Wenn der Absender als Spammer registriert ist, wird die Annahme verweigert. Ein bekannter, frei zugänglicher RBL-Server ist www.spamhaus.org.

Graue Listen nützen die Tatsache aus, dass Spamschleudern häufig das Mailprotokoll nicht korrekt einhalten. Wenn eine Mail eingeht, wird die Annahme zunächst mit einer vorgetäuschten Fehlermeldung verweigert und die Absenderadresse kommt vorübergehend auf eine graue Liste. Wenn der Absender nach einer bestimmten Zeit die Sendung wiederholt, gilt er als konform und wird von der grauen Liste entfernt; anderenfalls wird er ignoriert. Auf Wunsch kann ein einmal als konform erkannter Absender in eine weiße Liste eingetragen werden und wird in Zukunft direkt akzeptiert. Es kann allerdings auch passieren, dass seriöse Absender bei diesem Verfahren durchfallen, weil deren Mailserver falsch konfiguriert sind.

Spamfilter

Hauptartikel: Spamfilter

Inzwischen gibt es eine Vielzahl verschiedener Spamfilter-Techniken zur automatischen Erkennung und Entfernung von Spam im Postfach. Einige E-Mail-Programme wie z. B. der Mozilla Thunderbird, Eudora von Qualcomm oder Microsoft Outlook haben integrierte, auf dem Bayesschen Filter basierende, selbstlernende Spamfilter, die Werbemails von vornherein aussortieren.

Allerdings leiden die Filter unter ihren Fehlerraten: So werden häufig Spam-Mails nicht zuverlässig erkannt und gelangen trotzdem in den Posteingang, man spricht von false negatives. Auch der umgekehrte Fehler ist möglich: Erwünschte Mails können durch zu strenge Filter als Spam eingestuft werden (sogenannte false positives) und erreichen so den Empfänger unter Umständen nicht oder nur verzögert.

Lediglich gut konfigurierte Spamfilter, die individuell auf den Benutzer oder eine Benutzergruppe zugeschnitten sind, haben hohe Erfolgsquoten. In solchen Fällen lassen sich false positives fast vollständig ausschließen und false negatives auf 10 % bis unter 1 % drücken. Allerdings ist der Einmalaufwand dafür hoch und erfordert eine gewisse Erfahrung. Zudem muss der Filter ständig durch immer neue und verbesserte Methoden an die immer neuen Methoden der Spammer angepasst werden.

Filter haben das Manko, dass durch die besprochenen Fehlerraten (die immer vorhanden sind) der Benutzer die E-Mails, die herausgefiltert wurden, im Zweifelsfall noch einmal kontrollieren muss und sich damit der eigentliche Zweck des Filters darauf beschränkt, eine Vorauswahl für den Benutzer darzustellen. Umgekehrt muss dem Empfänger klar sein, dass auch die manuelle Filterung von E-Mails ein erhebliches Potenzial für false positives aufweist. Es kann − speziell bei hohem E-Mail-Aufkommen − effektiver sein, sich auf einen guten Spamfilter zu verlassen, als von Hand zu filtern.

Rechtlich ist das Filtern unter bestimmten Umständen kritisch: Filtert der Provider oder Arbeitgeber ohne Einwilligung des Empfängers, ist dies nach verbreiteter Rechtsprechung ein Straftatbestand (siehe dazu unten die rechtswissenschaftliche Literatur). Dieses Problem lässt sich in gewissen Grenzen umgehen, indem als Spam erkannte E-Mails bereits beim Empfang abgewiesen werden. Die E-Mail gilt dann nach überwiegender Auffassung als nicht zugestellt, der Absender bekommt eine Unzustellbarkeitsnachricht und kann somit das Problem beheben, umgehen oder den Empfänger auf andere Weise kontaktieren.

Beschwerden/Rechtsweg

Das wohl effektivste Verfahren zur nachhaltigen Bekämpfung von Spam dürfte sein, sich beim Provider des Spammers zu beschweren. Sollte damit die gewünschte Wirkung ausbleiben, ist der Rechtsweg günstig: Durch die entstehenden Verfahrenskosten und zu zahlenden Ordnungsgelder wird der Versand von Spam unlukrativ. Allerdings verursacht dies bei manueller Bekämpfung sehr viel Arbeit.

Die ineffizienteste, aber gemeinnützigste Gegenmaßnahme besteht darin, den Provider des Täters zu ermitteln und sich dort zu beschweren. Die eskalierende UBE-Flut kommt nämlich nur von einer begrenzten Anzahl an Providern, die Beschwerden noch nicht einmal beachten, während nicht wenige andere Provider für solche Hinweise dankbar sind und den Täter spätestens im Wiederholungsfall vor die Tür setzen.

Beschwerden sind nur sinnvoll, wenn man sie so gut es geht automatisiert, um möglichst viele pro Tag zu verschicken. Kritiker (halb-)automatisierter Spam-Reports weisen allerdings zu Recht darauf hin, dass automatisierte oder über entsprechende Dienstleister/Software erzeugte Beschwerden nicht nur oft fehlerhaft sind und daher nicht selten Unbeteiligte treffen, sondern von den Beschwerde-Bearbeitern vieler Provider auch pauschal gelöscht werden. Die sinnvollere Alternative kann daher durchaus eine von Hand geschriebene Beschwerde sein, die sich auf die wesentlichen Punkte wie Header und Inhalt beschränkt oder sich – im Idealfall – auf weitere Spamsendungen aus gleicher Quelle bezieht.

Zu analysieren ist der Header der E-Mail, der von vielen Mail-Clients gar nicht oder nur mit der Schaltfläche Quellcode betrachten gezeigt wird. Darin ist alles leicht zu fälschen außer den IP-Adressen der MTAs (Mail-Server), die die E-Mail transportiert haben. Diese stehen in Headerzeilen, die mit dem Schlüsselwort Received anfangen, und unterscheiden sich von potenziellen Fälschungen dadurch, dass sie in runden oder eckigen Klammern stehen. Man verfolgt die Kette dieser Weiterleitungen bis zum ersten System, das nicht mehr zum eigenen Provider gehört, denn weiter hinten stehende Systeme können auch gefälscht sein. Zu welchem Provider diese IP-Adresse gehört, ermittelt man mit dem Unix-Befehl whois und dem Whois-Server der zuständigen Registry.

Das Format, mit dem die einzelnen Whois-Server antworten, ist uneinheitlich. Wenn als angeblicher Provider eine Firma mit einem winzigen Class-C-Netz genannt wird, riskiert man, dass der vermeintliche Provider und der Täter identisch sind. Man muss mit etwas Erfahrung und Geschick den Upstream, also den eigentlichen Provider, ermitteln. Beispiel: Die IP-Nummer gehört einer deutschen Firma, die schon vom Namen her Internet-Werbung als Geschäftsziel hat, nur über 128 IP-Nummern verfügt und offenbar über die Telekom ans Internet angeschlossen ist. Dann beschwert man sich direkt bei der Telekom.

Die meisten Provider haben eine eigene Beschwerde-Adresse abuse@…, die jedoch nicht immer im Whois-Server eingetragen ist. Um zu ermitteln, welches die richtige Beschwerde-Adresse zu einer bestimmten Domain ist, leistet Abuse.net[14] wertvolle Dienste, wo allerdings nicht direkt anhand IP-Adressen (Nummern) nachgesehen werden kann, weil IP-Adressen öfters den Besitzer wechseln.

Die Beschwerde verfasst man knapp und höflich und hängt eine vollständige Kopie der missbräuchlichen E-Mail (mit > in der ersten Spalte) unten dran, und zwar nicht als Attachment. Dass der Header vollständig, vor allem mit allen Received-Zeilen, mit enthalten ist, spielt für den Missbrauchs-Sachbearbeiter eine entscheidende Rolle, um den Täter zu ermitteln. Eine Ausnahme ist abuse@wanadoo.fr, wo Beschwerden mit UBE verwechselt und zurückgewiesen werden, wenn sie mehr von der missbräuchlichen E-Mail zitieren als nur den Header.

Möglichkeiten zur Automatisierung dieses Ermittlungs- und Beschwerdeprozesses bieten Dienstleister wie beispielsweise SpamCop[15]. Wer sich hier registriert hat, kann einfach den Quelltext einer UCE dorthin schicken und erhält in der Regel nur wenige Sekunden später eine Bestätigungsmail. In dieser ist ein Link (zur SpamCop-Website) enthalten, dem man mit dem Browser folgt und dort nochmals bestätigt, dass es sich bei der Mail tatsächlich um Spam handelt. Alles weitere wird von SpamCop übernommen – an wen die Beschwerden letztendlich verschickt werden, lässt sich ebenfalls der letztgenannten Webseite entnehmen.

Internet-Beschwerdestelle

Seit dem 1. Januar 2007 nimmt die Internet-Beschwerdestelle des Bündnispartners eco-Verband Spam-Beschwerden an und für Rechtsberatungen zum Thema Spam stehen seit dem die Verbraucherzentralen zur Verfügung. Zuvor hatte sich der Verbraucherzentrale Bundesverband e. V., bis zum 31. Dezember 2006, in einem Versuchsprojekt um die Verfolgung und Ahndung unerwünschter E-Mails gekümmert.[16]

Am 1. Juli 2005 hatte das vom Bundesministerium für Verbraucherschutz, Ernährung und Landwirtschaft (BMVEL) zusammen mit dem Verbraucherzentrale Bundesverband e. V. ein mittlerweile wieder eingestelltes Projekt einer Beschwerdestelle zur Bekämpfung von Spam gestartet. Unter beschwerdestelle@spam.vzbv.de konnten Verbraucher dem VZBV per Mail unerwünscht eingetroffenen Spam übermitteln. Der VZBV überprüfte diese Fälle und ging in geeigneten Fällen juristisch gegen Spam-Versender und deren Auftraggeber vor. Der VZBV arbeitete hierzu mit anderen Verbraucherzentralen auf der ganzen Welt zusammen. Er hatte sich zum Ziel gesetzt, Spam mit allen juristischen Mitteln unprofitabel zu machen. Der Service war kostenlos und war nur für Privatpersonen gedacht.[17] Eine Registrierung war nicht nötig. Die Sache zeigte Wirkung. Besonders Spammer aus Deutschland und dem Rechtsgebiet der EU konnten sich nicht mehr in der scheinbaren Anonymität des WWW verstecken. Doch auch international wurde der VZBV dank mehreren Kooperationen tätig. Der Vorteil gegenüber Spam-Filtern lag hierbei darin, dass die Versender von Spam belangt werden, Spammen illegalisiert wird und somit langfristig das Versenden von Spam zurückging. Der Nachteil war der, dass die Spam-Mails erstmal weiter im Postfach landeten und das Weiterleiten inklusive des erweiterten Headers zeitaufwendig war. Die Beschwerdestelle wurde am 31. Dezember 2006 jedoch vorläufig eingestellt, so dass man seit Mitte Dezember keinen Spam mehr melden kann. Ob und wann die Beschwerdestelle fortgeführt wird, steht noch nicht fest.

eBay/PayPal

Auch eBay oder PayPal verfolgen – natürlich primär im eigenen Interesse – Spam-Versender. Diese werden auf Unterlassung verklagt, mit dem Ziel, dass es keine Spam-Mails über die Firma mehr gibt. eBay und PayPal gehen jedem Hinweis nach und verfolgen die Versender von Spam-Mails weltweit. Dazu muss man nur Spam-Mails, die sich für eBay bzw. PayPal ausgeben bzw. darauf berufen, mit dem erweiterten Header an folgende Adresse weiterleiten: spoof@ebay.de oder spoof@paypal.de. Man erhält dann eine Antwort, ob die Mail echt war oder nicht, sowie allgemeine Informationen zum Thema.

Mimikry

Neben technischen Möglichkeiten gibt es noch weitere Methoden, den Täter an der Ausführung seiner Geschäfte zu hindern. So können Empfänger von UCE z. B. zum Schein mit falschen persönlichen Daten auf die angebotenen Geschäfte eingehen. Dies bewirkt beim Händler, dem der Täter zuarbeitet, eine Flut von Fehlern bei Bestellungen von Kunden, die vom Täter angeworben wurden. Das führt möglicherweise sogar zur Beendigung des Geschäftsverhältnisses. Dieses Vorgehen lässt sich automatisieren (beispielsweise mit Proxys), ist rechtlich aber höchst fraglich. Absendern von Phishing-E-Mails kann man auch die Arbeit erschweren, indem man falsche Bankkontodaten eingibt.

Absender von Nigeria-Connection-Mails (Vorschussbetrüger) kann man einfach durch Antworten und das Führen zielloser Diskussionen beschäftigen, das sogenannte Scambaiting. Dies bindet beim Täter Zeit, ist aber unter Umständen gefährlich, da man Kriminelle stört, die in der Regel über Verbindungen nach Europa und Nordamerika verfügen. Scambaiting sollte nur von erfahrenen Personen oder unter ihrer Anleitung durchgeführt werden, um die Übermittlung von Daten, die zur Identifizierung führen können, zu vermeiden. Hierzu zählen insbesondere persönliche Daten wie Name, Adresse und Bankverbindung, aber auch eigene Bilder, Nicknames in Foren und Chats, IP- oder E-Mail-Adressen und Telefonnummern.

Ausland

Australien hat eine sehr komfortable und effektive Methode zur Bekämpfung entwickelt. Den Australiern wird das kostenlose Programm SpamMatters[18] zur Verfügung gestellt, welches die vom Benutzer als Spam gekennzeichneten E-Mails an die australische Telekommunikationsbehörde ACMA[19] übermittelt. Diese identifiziert den Spammer und informiert die zuständigen Strafverfolgungsbehörden.

Maßnahmen gegen Usenet-Spam

Rechtslage

Rechtslage in Deutschland

Eine Haftungsfrage für den Versand von E-Mail-Würmern und Trojanern, die den größten Anteil an der UBE nach UCE ausmachen dürften, ist in Deutschland noch umstritten. Unter sehr eingeschränkten Bedingungen sehen einige Autoren zumindest Unternehmen als haftbar an, für Privatpersonen verneint die Literatur überwiegend eine Haftungsverpflichtung. Ein Unterlassungsanspruch gegen versehentliche Wurmversender wurde bislang noch nicht durchgesetzt. Strafrechtlich ist das Erstellen und Verbreiten von Würmern, Viren und Trojanern als Computersabotage relevant. Im Jahr 2005 wurde in Deutschland deswegen ein Schüler als Autor von Netsky und Sasser zu einem Jahr und neun Monaten Haft auf Bewährung verurteilt.[20]

Aus unerwünschter E-Mail-Werbung kann sowohl ein wettbewerbsrechtlicher als auch ein privatrechtlicher Unterlassungsanspruch des Empfängers an den Versender erwachsen. Es ist dabei unerheblich, ob und wie häufig der Spammer schon spammte: Ein Unterlassungsanspruch entsteht ab der ersten E-Mail.

Wettbewerbsrecht

Nach ständiger Rechtsprechung der Instanzgerichte und mittlerweile auch des BGH (BGH, Urteil vom 11. März 2004, AZ: I ZR 81/01) zum alten Gesetz gegen den unlauteren Wettbewerb (UWG) ist eine Zusendung von unerwünschten Werbe-E-Mails nach den gleichen Grundsätzen sitten- und damit wettbewerbswidrig, die schon auf die Werbung per Telex, Telefax und Telefon angenommen wurden.

Demzufolge ist es dem Empfänger nicht zuzumuten, Werbung zu tolerieren, in deren Empfang er nicht eingewilligt hat, wenn dadurch auf Seiten des Empfängers Kosten und/oder eine sonstige Störung entstehen.

Das neue UWG (seit 2004) regelt unmissverständlich die Ansprüche, die an E-Mail-Werbung gestellt werden, damit sie wettbewerbsrechtlich einwandfrei ist. Dazu gehört insbesondere, dass der Empfänger in die Zusendung von Werbung per E-Mail vorher eingewilligt hat. Unterlassungsansprüche aus dem UWG stehen allerdings nur Wettbewerbern des Spammers zu, auch wenn der Begriff Wettbewerber weit ausgelegt wird. Dafür wirkt ein wettbewerbsrechtlicher Unterlassungsanspruch auf den gesamten geschäftlichen Verkehr. Der Spammer darf also auch keinem Dritten mehr unerwünschte Werbung zusenden. Würde er dabei erwischt, droht ihm die Zahlung eines Ordnungsgeldes an die Staatskasse oder sogar Ordnungshaft. Tatsächlich wurden schon Ordnungsgelder gegen Spammer verhängt, wenn sie gegen eine gerichtliche Unterlassungsverfügung verstoßen haben.

Haftungsrecht

Weniger umfassend, dafür individuell schützend und ohne Wettbewerber-Position lässt sich auch aus dem allgemeinen Haftungsrecht ein Unterlassungsanspruch gegenüber dem Spammer herleiten. Er konstruiert sich, wie jeder Unterlassungsanspruch in diesem Bereich, aus den §§ 1004 analog und 823 Abs. 1 BGB.

Für Privatanwender wird dann auf das allgemeine Persönlichkeitsrecht, das sich aus dem Grundgesetz herleitet, rekurriert, der geschäftliche Anwender sieht einen ebenfalls grundrechtlich geschützten Eingriff in das Recht am eingerichteten und ausgeübten Gewerbebetrieb. Beides sind sonstige Rechte im Sinne des § 823 Abs. 1 BGB.

Strafrecht

Vermehrt wird in letzter Zeit auch diskutiert, den Absender von unerwünschter Werbe-E-Mail strafrechtlich zu verfolgen. Einen Ansatz lieferte dazu die Dissertation Zur strafrechtlichen Bewältigung des Spamming von Thomas Frank. Eine Zusammenfassung davon war in Computer und Recht 2/2004 S. 123ff. abgedruckt. Allerdings ist die Rechtsprechung dazu noch uneinheitlich, insbesondere sehen die Staatsanwaltschaften derzeit noch keinen Handlungsbedarf, da es die Gesetzeslage der Staatsanwaltschaft nicht erlaubt, strafrechtlich ohne Gesetz gegen Spam vorzugehen.

Das seit 1. März 2007 in Kraft getretene Telemediengesetz verbietet in § 6 Abs. 2 das Verschleiern oder Verheimlichen des Absenders und des kommerziellen Charakters der Nachricht. Der Verstoß gegen das Verbot wird als Ordnungswidrigkeit mit einem Bußgeld geahndet.

Anti-Spam-Gesetz

Der Deutsche Bundestag hat am 17. Februar 2005 in erster Lesung den Entwurf eines Anti-Spam-Gesetzes beraten. Das Anti-Spam-Gesetz soll das Teledienstegesetz um folgende Regelung erweitern:

Ein Verstoß gegen diese Regelung soll als Ordnungswidrigkeit mit einer Geldbuße bis zu 50.000 Euro geahndet werden. Die Regelung würde allerdings nur die Irreführung über Absender und Inhalt der Mail verbieten, nicht aber das unverlangte Zusenden von Werbe-E-Mails selbst.

Das Gesetz wurde in der 15. Legislaturperiode des Deutschen Bundestages nicht mehr verabschiedet und wird in der 16. Legislaturperiode als eigenständiges Gesetz nicht in Kraft treten. Stattdessen wird eine ähnliche Regelung im neuen Telemediengesetz als § 6 Abs. 2 eingeführt, vgl. den vorangehenden Abschnitt Strafrecht.

Rechtslage in anderen Ländern

Im übrigen Europa ist die Rechtslage durch die Richtlinie des Europäischen Parlaments und des Rates über die Verarbeitung personenbezogener Daten und den Schutz der Privatsphäre in der elektronischen Kommunikation (2002/58/EG) vom 12. Juli 2002, die bis Ende 2003 von den EU-Mitgliedstaaten in nationales Recht umzusetzen war, im Ergebnis vergleichbar:

Die Zusendung von E-Mail-Werbung ist nur dann erlaubt, wenn der Empfänger vorher eingewilligt hat. Die konkrete Umsetzung in das jeweilige nationale Recht ist in den jeweiligen Ländern unterschiedlich. Eine Übersicht dazu liefert die Dissertation von Björn Bahlmann, Möglichkeiten und Grenzen der rechtlichen Kontrolle unverlangt zugesandter E-Mail-Werbung. Internationale Regelungen und alternative Lösungsmöglichkeiten, die nur direkt beim Verlag erhältlich ist.

In Österreich war von 1999 bis 2003 für das Versenden von Massen- oder Werbe-E-Mail nach § 101 Telekommunikationsgesetz (TKG) 1997 die vorherige Zustimmung des Empfängers erforderlich (Opt-in), UCE und UBE somit verboten. Die Nachfolgeregelung, § 107 TKG 2003, erlaubte UCE an Unternehmen oder Behörden, mit Einschränkungen auch an bestehende Privatkunden, wenn diese weitere Nachrichten ablehnen können (Opt-out). Massen- oder Werbe-E-Mail an Privatpersonen bedarf weiterhin der vorherigen Zustimmung des Empfängers (Opt-in). Seit März 2006 ist der Versand von UCE und UBE (ohne vorherige Zustimmung des Empfängers) wieder generell verboten. Auch eine Mail oder ein Anruf um eine solche Zustimmung einzuholen erfüllt den Tatbestand nach § 107 TKG. Zuwiderhandlungen werden von der Fernmeldebehörde mit bis zu 37.000 Euro bestraft. Unabhängig davon besteht die Möglichkeit einer Klage durch den Empfänger auf Unterlassung oder durch einen Mitbewerber wegen unlauteren Wettbewerbs.

In der Schweiz ist der Versand von Spam seit dem 1. April 2007 verboten. Das Fernmeldegesetz verbietet unter Androhung von Geld- oder Freiheitsstrafe, über E-Mail, SMS oder andere Telekommunikationskanäle unaufgefordert Massenwerbung zu versenden oder solche in Auftrag zu geben. Zudem sind die Provider und Telefongesellschaften verpflichtet, so weit bekannt, Namen und Adressen der Absender bekannt zu geben, damit die Opfer Klage einreichen können.[21]

In den USA wurde durch den CAN-SPAM-Act Spam im Prinzip verboten. Mittlerweile wurden die ersten Spammer bereits verhaftet, 2004 wurde in den USA ein Spammer zu einer Haftstrafe von neun Jahren verurteilt, jedoch nicht wegen des Versendes von Spam, sondern anderer Delikte wie Computerbetrug oder Identitätsdiebstahl.

Australien war Vorreiter in Sachen Anti-Spam-Gesetze und bestrafte Spamming als erstes Land hart. Allerdings hielt sich die Regierung ein Schlupfloch offen: Parteienwerbung ist, anders als in Deutschland (siehe E-Card), dort erlaubt.

Bekannte Spammer

Aktuelles und Ausblick

Im Kampf um/gegen UBE wird von beiden Seiten ein immer größer werdender Aufwand getrieben. Das UBE-Aufkommen stieg in den letzten Jahren exponentiell an. Im Jahr 2003 überstieg das UBE-Aufkommen erstmals die Menge der regulären Mails, so eine Meldung von www.spamhaus.org Ende des Jahres.

Im November 2008 wurde der kalifornische Webhosting-Provider McColo vom Netz getrennt, dessen Hosting-Angebote von Kriminellen zum Steuern von Bot-Netzen missbraucht worden waren. Daraufhin sank das weltweite Spam-Aufkommen auf ein Drittel bis ein Viertel [28].

Verstärkter Aufwand für Gegenmaßnahmen - auf beiden Seiten

Im Folgenden werden die bekanntesten Maßnahmen gegen UBE und die daraus erfolgten Reaktionen der Spammer gegen neue Filter- und andere Techniken zu dessen Vermeidung beschrieben. Dies zeigt deutlich den erhöhten Aufwand auf beiden Seiten.

Die Überprüfung der Gültigkeit von Absenderadressen führte zur Verwendung gültiger Adressen. Dies hatte den Effekt, dass Unschuldige mit Tausenden bis zu Millionen von Bounces überschüttet wurden.

Die Einführung von Filtern, die Mails auf bestimmte Begriffe überprüften, führte zu Mails, die absichtliche Schreibfehler enthielten (beispielsweise V1a9ra statt Viagra) oder durch ungültiges HTML (das von HTML-darstellenden Mailreadern ignoriert wird) den wahren Inhalt verschleierten.

Den immer besser werdenden Textfiltern gegen Spam wird dadurch entkommen, dass Werbe-Spam in Form von GIF-Bildern verschickt wird und so nicht einfach gefiltert werden kann. Zusätzlich werden diese Bilder durch einfache Algorithmen leicht von Exemplar zu Exemplar modifiziert, ohne ihre Lesbarkeit einzuschränken. Dadurch sind sie noch schwerer per Filter aufzuspüren. Statt Bildern kommen auch PDF-Anhänge vor.

Das Sperren bekannter offener Relays und bekannter UBE-versendender Server führte zur Verbreitung von Trojanischen Pferden, die die Rechner von regulären Benutzern als UBE-Versender umfunktionierten.

Das Einführen von zentralen Listen, die Informationen über offene Relays und Anderes verbreiteten und immer öfter von Mailbetreibern genutzt werden, führte zu DoS-Angriffen gegenüber den Betreibern der jeweiligen Liste und deren ISPs.

Es wird vermutet, dass das 2003 vermehrte Aufkommen von Würmern auf die Verbreitung und Durchsetzung von statistischen Analysetools (z. B. Bayes-Filtern) zurückzuführen ist.

Einige Provider gehen dazu über, den Port 25 zu überwachen oder ganz zu sperren, um eventuell vorhandenen Viren die Möglichkeit zu nehmen, auf diesem Port E-Mails zu verschicken.

Neue Lösungsansätze: Ablösung von SMTP durch neue Mail-Übertragungsmethoden

Die Verwendung neuer Übertragungsmethoden von Mail, die eine Authentifizierung der beteiligten Mailserver erlauben, sollen das bisherige System (SMTP) ablösen.

Erstellt wird ein neuer Standard von Seiten der IETF, gleichzeitig arbeiten große Mailanbieter an eigenen Lösungen. Das Sender Policy Framework (SPF) ist ein Konzept, das das Fälschen von E-Mail-Absenderadressen erschwert und auf einem zusätzlichen DNS-TXT-Eintrag basiert. Es werden bereits Patches für viele populäre sogenannte MTAs (Mail Transfer Agents) angeboten. Allerdings werden durch dieses Verfahren Mailweiterleitungen erschwert.

Ein weiterer Ansatz ist die Einführung von virtuellen Briefmarken, den beispielsweise Hashcash verfolgt. Dabei muss der Versender pro abgeschickter E-Mail einige Sekunden Rechenzeit investieren, um eine solche virtuelle Briefmarke, die nur für begrenzten Zeitraum und für eine bestimmte Empfängeradresse gültig ist, zu erstellen. Auf der Empfängerseite werden dann E-Mails von unbekannten Absendern von einem Filterprogramm wie SpamAssassin nur dann akzeptiert, wenn sie mit gültigen Briefmarken versehen sind. Das hat zur Folge, dass das massenhafte Versenden von E-Mails erheblichen Mehraufwand bedeuten würde, während der gelegentliche Versender kaum beeinträchtigt ist. Ein Vorteil dieser Methode ist, dass das Überprüfen der Gültigkeit einer virtuellen Briefmarke mit (im Vergleich zum Erzeugen der Briefmarke) sehr wenig Rechenaufwand geschehen kann. Ein Schwachpunkt ist, dass Täter ohnehin nicht mehr ihre eigenen Rechner benutzen und daher auch mehr Rechenleistung zur Verfügung haben.

Siehe auch

Literatur

Rechtsvergleichend

Deutsche Rechtslage

Österreichische Rechtslage

Technisch

Weblinks

Quellen

|

Wikimedia Foundation. Schlagen Sie auch in anderen Wörterbüchern nach: |