- Strongswan

-

strongSwan

Basisdaten Entwickler: Andreas Steffen, Martin Willi & Tobias Brunner, HSR Aktuelle Version: 4.2.14

(30. März 2009)Betriebssystem: Linux Kategorie: VPN, IPsec Lizenz: GPL (Freie Software) Deutschsprachig: nein strongswan.org strongSwan ist eine vollständige IPSec-Implementierung für Linux 2.4 und 2.6 Kernel.

Als einer der beiden Nachfolger des FreeS/WAN-Projekts steht strongSwan ebenfalls unter der GNU General Public License. Das Projekt wird von Andreas Steffen, Professor für Sicherheit und Kommunikation an der Hochschule für Technik Rapperswil (Schweiz), betreut. Software Architekt und Hauptentwickler des IKEv2 Keying Daemons ist Martin Willi. NAT Traversal für IKEv2 wurde von Tobias Brunner und Daniel Röthlisberger beigesteuert.

Der Fokus des strongSwan-Projekts liegt auf der starken Authentifizierung mittels X.509-Zertifikaten, sowie der optionalen sicheren Speicherung von privaten Schlüsseln auf Chipkarten unter Zuhilfenahme der standardisierten PKCS#11-Schnittstelle. strongSwan unterstützt Zertifikatsperrlisten und das Online Certificate Status Protocol (OCSP).

Ein einzigartiges Leistungsmerkmal ist der Gebrauch von X.509-Attributszertifikaten, die es erlauben, komplexe Zugriffskontrollmechanismen auf der Basis von Gruppenmitgliedschaften zu realisieren.

strongSwan ist jedoch einfach zu konfigurieren und arbeitet reibungslos mit fast allen anderen IPsec-Implementationen zusammen, insbesondere auch mit diversen Microsoft-Windows- und Mac-OS-X-VPN-Produkten.

strongSwan unterstützt auch vollständig die neue Version 2 des Internet Key Exchange Protocol (IKEv2), das durch den RFC 4306 definiert wird und einen IPsec-Tunnel durch einen Austausch von nur vier Meldungen aufbaut. Das herkömmliche IKEv1-Protokoll benötigt dafür neun Meldungen. Tobias Brunner hat die IKEv2 Mediation Extension integriert, welche in draft-brunner-ikev2-mediation definiert ist.

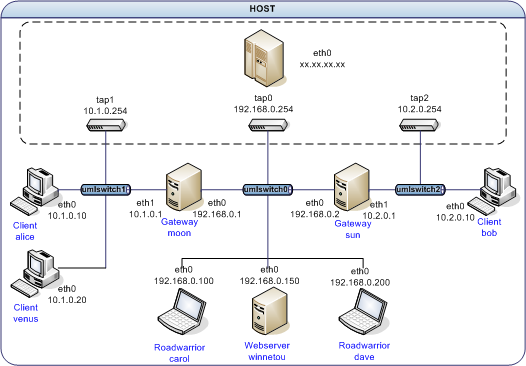

Topologie

Simulationsumgebung

strongSwan kann in einer einfach aufzusetzenden Simulationsumgebung, die auf User Mode Linux (UML) beruht, ausgetestet werden. Ein Netzwerk von acht virtuellen Rechnern erlaubt es dem Benutzer, eine Vielzahl von VPN-Szenarien nachzuvollziehen. Es wird auch praktisch vordemonstriert, wie IPsec Verbindungen mit Hilfe des NAT Traversal Protokolls RFC 3947) über einen oder zwei NAT-Router hinweg aufgesetzt werden können.

Weblinks

Wikimedia Foundation.