- ECDSA

-

Der Digital Signature Algorithm (DSA) ist ein Standard der US-Regierung für Digitale Signaturen. Er wurde vom National Institute of Standards and Technology (NIST) im August 1991 für die Verwendung in deren Digital Signature Standard (DSS) empfohlen. Der DSS enthält neben dem DSA (ursprünglich der einzige im DSS definierte Algorithmus) als weitere Algorithmen die RSA-Signatur und ECDSA (siehe unten). Der DSS ist in FIPS-PUB 186-2 veröffentlicht. Der DSA ist ein Signatur-Verfahren, im Gegensatz zu RSA gibt es kein verwandtes Verschlüsselungsverfahren.

Entworfen wurde er von der NSA im Rahmen des Versuchs der US-Regierung, hochsichere Verschlüsselung unter Kontrolle zu bringen. Bestandteil dieser Strategie war auch das Exportverbot starker Verschlüsselungsalgorithmen, dessen Missachtung strafrechtlich verfolgt wurde. Der DSA basiert auf dem diskreten Logarithmus in endlichen Körpern. Er orientiert sich am ElGamal-Verschlüsselungsalgorithmus und ist verwandt mit der Schnorr-Signatur. Die Übertragung des DSA auf elliptische Kurven wird als ECDSA (Elliptic Curve Digital Signature Algorithm) bezeichnet und ist in ANSI X9.62 standardisiert.

Schnorr warf im Rahmen der Standardisierung IEEE P1363 der NIST vor, mit dem von ihr entwickelten Signatur-Verfahren Digital Signature Algorithm sein Patent zu verletzen. Vor der Entwicklung des DSA sind Verhandlungen mit Schnorr gescheitert, sein Signatur-Schema zu nutzen. Die Firma RSA, die eine exklusive Lizenz an Schnorrs Signatur-Verfahren hält, hätte mit den Patentstreitigkeiten ein Diskreter-Logarithmus-Verfahren statt ihres RSA-Systems als Standard erschwert, scheute aber vermutlich eine offene Konfrontation mit der US-Regierung.

Inhaltsverzeichnis

Funktionsweise

Schlüssel erzeugen

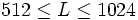

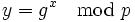

- Wähle eine Primzahl

der Länge

der Länge  bit, mit

bit, mit  , wobei

, wobei  ein Vielfaches von 64 ist.

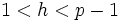

ein Vielfaches von 64 ist. - Wähle eine weitere Primzahl

der Länge 160 bit, die ein Teiler von p − 1 ist.

der Länge 160 bit, die ein Teiler von p − 1 ist. - Wähle

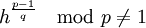

für das gilt:

für das gilt:  und

und

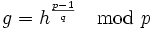

- Berechne

- Wähle ein zufälliges

für das gilt:

für das gilt:

- Berechne

werden veröffentlicht (öffentlicher Schlüssel),

werden veröffentlicht (öffentlicher Schlüssel),  bleibt geheim und wird somit zum geheimen Schlüssel.

bleibt geheim und wird somit zum geheimen Schlüssel.Signieren

Signiert wird die Nachricht

;

;  bezeichnet den SHA-1 Hashwert der Nachricht

bezeichnet den SHA-1 Hashwert der Nachricht  .

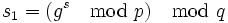

.- Wähle für jede zu signierende Nachricht ein zufälliges

mit

mit

- Berechne

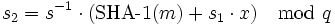

- Berechne

Die Signatur der Nachricht ist nun

. s darf nicht übermittelt werden, da sonst der geheime Schlüssel x aus der Signatur berechnet werden kann. Details siehe [1]

. s darf nicht übermittelt werden, da sonst der geheime Schlüssel x aus der Signatur berechnet werden kann. Details siehe [1]Überprüfung

Gegeben ist die Signatur bestehend aus

und

und  sowie die Nachricht

sowie die Nachricht  . Der Wert

. Der Wert  wird nicht übermittelt.

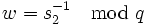

wird nicht übermittelt.- Überprüfe, ob 0 < s1 < q und 0 < s2 < q. Ist das nicht der Fall, weise die Signatur als ungültig zurück.

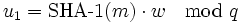

- Berechne

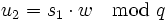

- Berechne

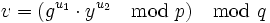

- Berechne

- Berechne

- Wenn

, dann ist die Signatur gültig.

, dann ist die Signatur gültig.

- Wähle eine Primzahl

Wikimedia Foundation.