- Asymmetrisches Kryptologiesystem

-

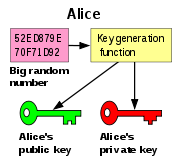

Ein asymmetrisches Kryptosystem ist ein Kryptosystem, bei dem jeder der kommunizierenden Parteien ein Schlüsselpaar besitzt, das aus einem geheimen Teil (privater Schlüssel) und einem nicht geheimen Teil (öffentlicher Schlüssel) besteht. Der öffentliche Schlüssel ermöglicht es jedermann, Daten für den Inhaber des privaten Schlüssels zu verschlüsseln, dessen digitale Signaturen zu prüfen oder ihn zu authentifizieren. Der private Schlüssel ermöglicht es seinem Inhaber, mit dem öffentlichen Schlüssel verschlüsselte Daten zu entschlüsseln, digitale Signaturen zu erzeugen oder sich zu authentisieren.

Im Gegensatz zu einem symmetrischen Kryptosystem müssen die kommunizierenden Parteien keinen gemeinsamen geheimen Schlüssel kennen. Asymmetrische Kryptosysteme werden daher auch als Public-Key-Verfahren bezeichnet.

Inhaltsverzeichnis

Prinzip

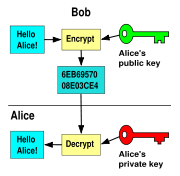

Der öffentliche Schlüssel wird, wie der Name sagt, öffentlich gemacht. Jeder andere Anwender kann diesen Schlüssel verwenden, um Nachrichten an den Eigentümer des Schlüssels zu verschlüsseln.

Der private Schlüssel dagegen wird vom Besitzer geheim gehalten. Er dient dazu, an ihn gesendete, mit dem öffentlichen Schlüssel verschlüsselte Nachrichten (Geheimtexte) wieder zu entschlüsseln.

Je nach verwendetem Schlüssel entstehen bei der Verschlüsselung derselben Daten unterschiedliche verschlüsselte Daten. Sei zum Beispiel T ein zu verschlüsselnder Text, Verschlüsselung mit dem

- privaten Schlüssel ergibt verschlüsselten Text VTgeheim

- öffentlichen Schlüssel ergibt VTöffentlich.

VTgeheim ist im Allgemeinen verschieden von VTöffentlich. Nur bei äußerst schlechter Wahl der Schlüssel können beide verschlüsselten Texte gleich sein. Die Dechiffrierung kann jeweils nur mit dem Gegenstück erfolgen. Weder kann VTgeheim mit dem privaten Schlüssel dechiffriert werden, noch kann VTöffentlich mit dem öffentlichen Schlüssel dechiffriert werden.

Geschichte

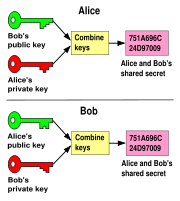

Asymmetrische Verfahren sind ein relativ neues Gebiet der Kryptografie. Eine wichtige Vorarbeit für die asymmetrischen Verfahren sind die Arbeiten von Whitfield Diffie, Martin Hellman und Ralph Merkle zum geheimen Schlüsselaustausch Anfang der 1970er Jahre. Im Sommer 1975 veröffentlichten Diffie und Hellman eine Idee zur asymmetrischen Verschlüsselung, ohne jedoch ein genaues Verfahren zu kennen.

Anfang der 1970er Jahre wurden von Ellis, Cocks und Williamson ein dem späteren Verfahren von Diffie-Hellman ähnliches asymmetrisches Verfahren entwickelt, welches aber in seiner wirtschaftlichen Bedeutung nicht erkannt und aus Geheimhaltungsgründen nicht (wissenschaftlich) publiziert und auch nicht zum Patent angemeldet wurde. Alle drei waren Mitarbeiter des englischen Government Communications Headquarters.

Der Durchbruch gelang Ronald L. Rivest, Adi Shamir und Leonard M. Adleman, die 1977 das RSA-Verfahren entwickelten. Es gilt bis heute als sicheres Verfahren und hat außerdem den großen Vorteil, in beiden Richtungen eingesetzt werden zu können.

Jahr Kryptosystem 1977 RSA 1978 McEliece 1979 Rabin 1984 Chor-Rivest 1985 Elgamal Anwendung

Asymmetrische Kryptosysteme werden zur Verschlüsselung, Authentifizierung und Sicherung der Integrität eingesetzt. Dies geschieht heutzutage z. B. beim E-Mail-Verkehr (OpenPGP, S/MIME) ebenso wie in kryptografischen Protokollen wie SSH oder SSL/TLS. In größerem Umfang eingesetzt wird beispielsweise das Protokoll https, welches zur sicheren Kommunikation eines Browsers mit dem Server dient.

Zur Verschlüsselung wird der öffentliche Schlüssel auf den zu verschlüsselnden Text angewandt. Der verschlüsselte Text wird dann vom Schlüsselinhaber mit dem privaten Schlüssel wieder entschlüsselt.

Ein weiteres Beispiel für die Anwendung asymmetrischer Kryptoverfahren sind Digitale Signaturen, die u. a. zur sicheren Abwicklung von Geschäften im Internet eingesetzt werden. Hier ermöglichen sie die Prüfung der Identität der Vertragspartner und der Unverfälschtheit der ausgetauschten Daten (Elektronische Signatur). Dazu ist meist noch eine Public-Key-Infrastruktur notwendig, die die Gültigkeit der verwendeten Schlüssel durch Zertifikate bestätigt.

Um eine Signatur zu erstellen, wird der Verschlüsselungsprozess einfach umgekehrt: der Schlüsselinhaber verschlüsselt einen vorgegebenen, allgemein bekannten Text mit seinem privaten Schlüssel. Um die Signatur zu verifizieren, muss nur der öffentliche Schlüssel auf den Schlüsseltext angewandt werden, falls der entstehende Klartext derselbe bekannte Text ist, ist die Signatur gültig, da sie nur mit dem privaten Schlüssel erzeugt werden konnte.

Bewertung

Vorteile

Asymmetrische Kryptosysteme haben den Vorteil, dass sie das Geheimnis möglichst klein halten, da jeder Benutzer nur seinen eigenen privaten Schlüssel geheim halten muss. Im Gegensatz dazu muss bei einem symmetrischen Kryptosystemen jeder Benutzer alle Schlüssel geheim halten, was mit einem steigenden Aufwand geschehen muss, je mehr Teilnehmer daran beteiligt sind (große Zahl an Schlüsseln).

Als weiterer Punkt vermindert sich das so genannte Schlüsselverteilungsproblem. Bei einem symmetrischen Kryptosystem müssen die Schlüssel auf einem sicheren Weg übermittelt werden. Dies kann sehr aufwendig werden, wenn die Beteiligten weit voneinander entfernt sind. Mit dem öffentlichen Schlüssel kann dieses Problem ohne weiteres ignoriert werden, da nicht er, sondern der private Schlüssel das Geheimnis trägt. Voraussetzung dafür ist aber, dass der öffentliche Schlüssel echt ist und nicht von einem Mittelsmann vorgetäuscht wird. Dies versucht man entweder mit dem Einsatz von zentralen Zertifizierungsstellen oder durch Etablierung eines Web of Trust zu gewährleisten.

Nachteile

Im Vergleich zu symmetrischen Algorithmen arbeiten die asymmetrischen Algorithmen sehr langsam. In der Praxis wird dieses Problem dadurch umgangen, dass hybride Verfahren eingesetzt werden.

Schwächen haben die asymmetrischen Algorithmen in dem Fall, in dem eine verschlüsselte Nachricht an mehrere Empfänger zugestellt werden soll. Da eine Verschlüsselung immer mit dem öffentlichen Schlüssel des Empfängers (und nicht des Senders) erfolgt, müsste die Nachricht für jeden Empfänger einzeln verschlüsselt und versandt werden. In der Praxis wird dieses Problem ebenfalls mittels hybrider Verfahren umgangen.

Die bei manchen symmetrischen Verfahren (z. B. One-Time-Pad) erreichbare absolute Sicherheit kann mit einem asymmetrischen Verfahren nie erreicht werden. Ein potentieller Angreifer kennt (wie jeder andere auch) den öffentlichen Schlüssel und kann damit solange Nachrichten verschlüsseln bis der ihn interessierende Schlüsseltext erzeugt wird. Analoges gilt für die ebenfalls asymmetrischen digitalen Signatursysteme.

Ein anderes Problem ist, dass die Sicherheit vieler asymmetrischer Kryptosysteme auf unbewiesenen Annahmen beruht. Es wird lediglich stark vermutet, dass die den verschiedenen Verfahren zugrundeliegenden Einwegfunktionen nur mit enormem Rechenaufwand umkehrbar sind. Es kann also nicht ausgeschlossen werden, dass noch unbekannte Algorithmen existieren, die die Umkehrung der „Einwegfunktion“ mit vertretbarem Aufwand leisten. In den Artikeln zu den einzelnen Verfahren ist dies für das jeweilig verwendete mathematische Problem genauer beschrieben.

Es gibt immer noch das Verteilungsproblem mit dem sogenannten Mittelsmann- oder Man-In-The-Middle-Angriff. Dabei entsteht die Frage: Ist der öffentliche Schlüssel tatsächlich echt? Ein Mittelsmann täuscht den öffentlichen Schlüssel eines Kommunikationspartners vor (verwendet aber seinen eigenen öffentlichen Schlüssel), entschlüsselt die Nachricht mit seinem eigenen privaten Schlüssel, verschlüsselt die Nachricht mit dem richtigen, eigentlichen öffentlichen Schlüssel wieder und sendet sie weiter. Dieses Problem wird mit Hilfe von vertrauenswürdigen Zertifizierungsstellen oder der Verwendung von Prüfsummen gelöst.

Weitere Informationen

Zu den asymmetrischen Verschlüsselungsalgorithmen zählen RSA, die Rabin- und Elgamal-Kryptosysteme. In den letzten Jahren wurde die Verschlüsselung mit Elliptischen Kurven immer populärer, da sie mit wesentlich kleineren Schlüsseln auskommt.

Siehe auch

Kryptografie, Kryptologie, Symmetrisches Kryptosystem, Signcryption

Literatur

Verwendete Literatur

- Steve Burnett Stephen Paine: Kryptographie RSA Security's Official Guide. 1. Auflage, mitp-Verlag, Bonn 2001, ISBN 3-8266-0780-5

- Simon Singh: Codes. dtv, München 2002, ISBN 3-423-62167-2 (Auszug aus Geheime Botschaften)

- Simon Singh: Geheime Botschaften. 4. Auflage, dtv, München 2001, ISBN 3-423-33071-6

- Reinhard Wobst: Abenteuer Kryptologie. 3. Auflage, Addison-Wesley, München 2003, ISBN 3-8273-1815-7

Weiterführende Literatur

- Albrecht Beutelspacher, Jörg Schwenk, Klaus-Dieter Wolfenstetter: Moderne Verfahren der Kryptographie. Von RSA zu Zero-Knowledge. Vieweg-Verlag, 4. Auflage, Juni 2001, ISBN 3-528-36590-0

- Wolfgang Ertel: Angewandte Kryptographie. Hanser Fachbuchverlag, München/Wien 2003, ISBN 3-446-22304-5

- Bruce Schneier: Applied Cryptography. Second Edition, John Wiley & Sons, 1996, ISBN 0-471-11709-9

Weblinks

- CrypTool - ein umfangreiches Lernprogramm zu klassischen und modernen Verfahren plus grundlegender Lesestoff zur Kryptologie

- Ins Internet mit Sicherheit, vom BSI für Bürger

- Diffie, Hellman: New Directions in Cryptography 1976 (PDF)

- Die Asymmetrische Verschlüsselung anschaulich illustriert. Auch als Powerpoint-Präsentation

- Klaus Pommerening: Asymmetrische Verschlüsselung, Fachbereich Mathematik der Johannes-Gutenberg-Universität

Wikimedia Foundation.

_svg.png)

_svg.png)