- Biometric Template Protection

-

Biometric Template Protection bezeichnet eine Klasse von Verfahren zum Schutz der Merkmalsdaten bei der biometrischen Personenerkennung. Anders als bei herkömmlichen biometrischen Erkennungsverfahren werden bei Biometric Template Protection die in der Einlernphase (Enrolment) ermittelten biometrischen Merkmalsdaten (Templates) nicht als Referenzdaten gespeichert. Stattdessen werden aus den Merkmalen geschützte Referenzdaten (Protected Templates) generiert und gespeichert. Diese lassen keine Rekonstruktion der Merkmale zu, ermöglichen aber trotzdem die Überprüfung, ob ein zur Authentifizierung erfasstes biometrisches Merkmal (Vergleichsmerkmal) ähnlich genug zum eingelernten Merkmal ist.

Inhaltsverzeichnis

Zielsetzung

Biometrische Daten unterliegen den Prinzipien des Datenschutzes und müssen vor Missbrauch geschützt werden. Auch für die Sicherheit der biometrischen Erkennungsverfahren kann der Schutz der biometrischen Referenzdaten wichtig sein, wenn diese durch Faksimile überwunden werden können. Ein besonderes Risiko stellt die Speicherung biometrischer Referenzdaten großer Personengruppen in Datenbanken dar. Traditionelle Schutzmechanismen wie Zugriffskontrolle oder Verschlüsselung erfordern organisatorische Regelungen für die Verwaltung der Zugriffsrechte und der kryptographischen Schlüssel, und können daher durch Innentäter überwunden werden. Um diesen Risiken zu begegnen, sollen Biometric Template Protection Verfahren die folgenden Eigenschaften besitzen:

- Aus den gespeicherten Referenzdaten können die biometrischen Merkmalsdaten nicht rekonstruiert werden.

- Die Referenzdaten einer Person sind variabel und können geändert werden, so dass verschiedene Referenzdaten derselben Person nicht einander zugeordnet werden können.

Die zweite Eigenschaft erfordert, dass das Verfahren zur Berechnung der Referenzdaten aus dem biometrischen Merkmal randomisiert erfolgt oder Parameter verwendet.

Die meisten Verfahren besitzen außerdem die Eigenschaft, dass keine geheimen Daten (Schlüssel oder Parameter) gespeichert werden müssen. Dies stellt einen wesentlichen Vorteil von gegenüber traditioneller Verschlüsselung der gespeicherten Referenzdaten dar.

Funktionsweise

Da die - für die Berechnung des Merkmals erforderliche - Erfassung biometrischer Charakteristika fast unvermeidlich mit Ungenauigkeiten und Messfehlern verbunden ist, müssen Biometric Template Protection Verfahren tolerant bzgl. dieser Fehler sein. Kryptologische Hashfunktionen besitzen keinerlei Fehlertoleranz und liefern bereits bei einem einzigen abweichenden Bit völlig unterschiedliche Ausgaben. Daher lässt sich die Speicherung von Hashwerten, wie sie z. B. bei der Passwort-Authentisierung üblich ist, nicht direkt auf biometrischen Daten anwenden.

Biometric Template Protection Verfahren lassen sich nach ihrer Funktionsweise grob in zwei Klassen einteilen:[1]

Transformationsverfahren: Bei diesen werden die biometrischen Merkmalsdaten in Abhängigkeit von (meist geheimen) Parametern transformiert. Die Transformation wird so gewählt, dass ähnliche Eingabewerte ähnliche Ausgaben liefern. Die Prüfung der bei einer Authentifizierung ermittelten biometrischen Merkmale erfolgt in der transformierten Domäne, d. h. diese Merkmalsdaten werden ebenfalls transformiert und dann mit den gespeicherten Referenzdaten verglichen. Eine Rücktransformation der gespeicherten Referenzdaten findet nicht statt.

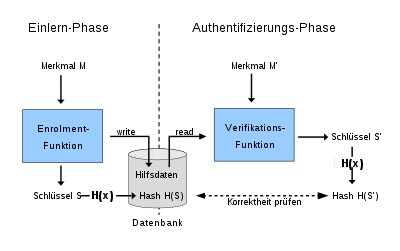

Biometrische Kryptosysteme (engl. Biometric Cryptosystems): Bei diesen Verfahren werden beim Enrolment aus den biometrischen Merkmalen nicht-geheime Hilfsdaten erzeugt und gespeichert. Mit Hilfe dieser Hilfsdaten wird später aus dem zur Authentifizierung vorgelegten Vergleichsmerkmal ein Schlüssel berechnet und auf Korrektheit geprüft. Der Schlüssel kann beim Enrolment entweder aus den Merkmalsdaten berechnet, oder zufällig erzeugt und mit den Merkmalsdaten zu den Hilfsdaten verknüpft worden sein. Der Schlüssel selbst wird nicht gespeichert und muss auch zur Authentisierung nicht á priori vorliegen. Um die Korrektheit des Schlüssels prüfen zu können, wird als Referenz dessen Hashwert hinterlegt.

Biometrische Kryptosysteme basieren meist auf allgemeinen mathematischen Verfahren zur fehlertoleranten Authentisierung, die dann auf verschiedene biometrische Charakteristiken angewendet werden können. Die bekanntesten der zugrunde liegende Verfahren sind das Fuzzy Commitment und das Fuzzy Vault, die beide auf fehlerkorrigierenden Codes basieren. In vielen biometrischen Kryptosystemen wird die Fehlertoleranz auch oder allein durch Quantisierung erreicht. Die geeignete Wahl des zugrunde liegenden mathematischen Verfahrens hängt von der Art und dem Ausmaß der Messfehler bei der Erfassung der Merkmalsdaten ab.

Abweichende Bezeichnungen

Für Biometric Template Protection werden in der Literatur auch abweichende Begriffe verwendet, z. B. Private Biometrics oder Private Templates. Biometrische Kryptosysteme werden oft mit Biometrische Verschlüsselung (engl. Biometric Encryption) oder Helper Data System bezeichnet. Der Begriff Biometrische Verschlüsselung ist dadurch motiviert, dass bei der Authentifizierung der (geheime) Schlüssel wiedergewonnen wird, und diese Verfahren daher auch zur Ver- und Entschlüsselung mit Hilfe biometrischer Daten verwendet werden können.

Standardisierung

Der internationale Standard ISO/IEC 24745 definiert Anforderungen und ein generelles Modell für Biometric Template Protection Verfahren.[2] In diesem Modell verwenden alle Biometric Template Protection Verfahren Pseudo Identities (PI) als variable Identifikationsstrings und Auxiliary Data (AD), welches zur Prüfung der Merkmale gegen die gespeicherten PIs benötigt wird.

Literatur

Jeroen Breebaart, Christoph Busch, Justine Grave, Els Kindt: A Reference Architecture for Biometric Template Protection based on Pseudo Identities. In Arslan Brömme, Christoph Busch, Detlef Hühnlein (Hrsg.): BIOSIG 2008, 2008, S. 25-37, Lecture Notes in Informatics 137, Gesellschaft für Informatik (PDF-Datei; 0,2MB)

Ileana Buhan, Emile Kelkboom, Koen Simoens: A Survey of the Security and Privacy Measures for Anonymous Biometric Authentication Systems. International Conference on Intelligent Information Hiding and Multimedia Signal Processing (IIH-MSP 2010), 2010, IEEE Computer Society (PDF-Datei; 0,3MB)

Ann Cavoukian, Alex Stoianov: Biometric Encryption: A Positive-Sum Technology that Achieves Strong Authentication, Security and Privacy. Diskussionspapier des Office of the Information and Privacy Commissioner of Ontario, 2007 (PDF-Datei; 0,5MB).

Ann Cavoukian, Alex Stoianov: Biometric Encryption: The New Breed of Untraceable Biometrics. In: Nikolaos V. Boulgouris, Konstantinos N. Plataniotis, Evangelia Micheli-Tzanakou (Hrsg.): Biometrics: Theory, Methods, and Applications, 2009, John Wiley & Sons, Inc., Hoboken, NJ, USA, S. 655-710, ISBN 978-0470247822

Anil K. Jain, Karthik Nandakumar, Abishek Nagar: Biometric template security. EURASIP Journal on Advances in Signal Processing, Special Issue on Advanced Signal Processing and Pattern Recognition Methods for Biometrics, 2008, Hindawi Publishing Corp. (PDF-Datei; 2,4MB)

Ari Juels, Martin Wattenberg: A fuzzy commitment scheme. ACM Conference on Computer and Communications Security, 1999, S. 28–36

Ari Juels, Madhu Sudan: A fuzzy vault scheme. Designs, Codes and Cryptography, Volume 38, Issue 2, 2006, Kluwer Academic Publishers Norwell, MA, USA (PDF-Datei; 0,2MB)

Johannes Merkle: Biometrie-Daten-Schutz – Funktionsprinzip und Chancen biometrischer Kryptosysteme. <kes> 6/2008, 2008, SecuMedia-Verlags-GmbH (Online-Version)

Pim Tuyls, Boris Skoric, Tom Kevenaar (Hrsg.), Security with Noisy Data: Private Biometrics, Secure Key Storage and Anti-Counterfeiting (Hardcover), 2007, Springer Verlag, ISBN 978-1846289835

Einzelnachweise

- ↑ Anil K. Jain, Karthik Nandakumar, Abishek Nagar: Biometric template security. EURASIP Journal on Advances in Signal Processing, Special Issue on Advanced Signal Processing and Pattern Recognition Methods for Biometrics, 2008

- ↑ Christoph Busch: ISO 24745 - Biometric Template Protection. Präsentation beim IBPC 2010 - Satellite Workshop II, 2010

Wikimedia Foundation.