- Schlüssel (Kryptologie)

-

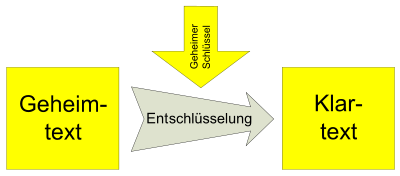

Als Schlüssel wird in der Kryptologie allgemein eine Information bezeichnet, die einen kryptographischen Algorithmus parametrisiert. Im einfachsten Fall, bei den meisten symmetrischen Verfahren der klassischen Kryptographie wie beispielsweise der Vigenère-Chiffre oder dem Playfair-Verfahren, handelt es sich dabei um ein Kennwort, das benutzt wird, um einen Klartext zu verschlüsseln und einen Geheimtext zu erhalten. Umgekehrt wird dieses Kennwort erneut als Schlüssel benötigt, um aus dem Geheimtext durch Entschlüsselung wieder den Klartext zu gewinnen. Bei modernen, computerbasierten symmetrischen und auch asymmetrischen Verfahren ist der Schlüssel hingegen eine Bitfolge.

Inhaltsverzeichnis

Prinzip

Im Jahr 1883 formulierte Auguste Kerckhoffs seine Maxime, nämlich, dass die Sicherheit eines kryptographischen Verfahrens nicht von der Geheimhaltung des Algorithmus sondern nur von der Geheimhaltung des verwendeten Schlüssels abhängen darf (Kerckhoffs’ Prinzip). Der Schlüssel beinhaltet bei einem symmetrischen Verfahren (andere waren zu seiner Zeit noch nicht bekannt) die Information, die geheim bleiben muss, während der Algorithmus, also das Verschlüsselungsverfahren selbst, öffentlich bekannt sein darf. Bei asymmetrischen Verschlüsselungsverfahren, auch als „Public-Key-Kryptographie“ bezeichnet, übernimmt die Rolle des Geheimnisses der private Schlüssel, während der dazugehörige öffentliche Schlüssel allgemein bekannt ist.

Schlüssel bei symmetrischen Verfahren

Bei symmetrischen Verfahren, also bei allen klassischen Methoden der Kryptographie und auch bei modernen Algorithmen wie beispielsweise dem Data Encryption Standard (DES) oder seinem Nachfolger, dem Advanced Encryption Standard (AES), verwenden beide Kommunikationspartner denselben (geheimen) Schlüssel sowohl zum Ver- als auch zum Entschlüsseln. Während klassische Methoden, bei denen der Text von Hand verschlüsselt und entschlüsselt werden muss, als Schlüssel fast immer ein Kennwort benutzen, besteht der Schlüssel bei modernen, also computerbasierten, symmetrischen Verfahren zumeist aus einer Bitfolge.

Die Sicherheit eines Verfahrens hängt außer vom Algorithmus selbst von der Schlüssellänge ab. Wenn gegen ein Verfahren ein Angriff gefunden wird, der effizienter ist als das Ausprobieren aller möglichen Schlüssel durch Exhaustion (vollständige erschöpfende Suche), gilt das Verfahren als gebrochen. Die Schlüssellänge gibt bei einem sicheren Verfahren also direkt das Sicherheitsniveau an.

Schlüssel bei asymmetrischen Verfahren

Asymmetrische Verfahren, wie beispielsweise das RSA-Kryptosystem, verwenden Schlüsselpaare, die aus einem öffentlichen Schlüssel (engl.: public key) und einem privaten Schlüssel (engl.: private key, deutsch auch: „geheimer Schlüssel“) bestehen.

Der öffentliche Schlüssel ist nicht geheim, er soll möglichst vielen anderen Benutzer bekannt sein, beispielsweise durch Verteilung über Schlüsselserver. Mit ihm können öffentliche Operationen durchgeführt werden, also Nachrichten verschlüsselt oder digitale Unterschriften geprüft werden. Dabei ist es wichtig, dass ein öffentlicher Schlüssel eindeutig einem Benutzer zugeordnet werden kann. Ist das nicht der Fall, wird etwa eine Nachricht mit dem Schlüssel eines anderen Benutzers verschlüsselt, der die Nachricht dann lesen kann, obwohl sie nicht für ihn bestimmt war. Um Schlüssel leicht benennen zu können, benutzt man einen Fingerabdruck, einen kurzen Hashwert, der einen Schlüssel eindeutig identifiziert.

Um einen Geheimtext wieder zu entschlüsseln oder eine Nachricht zu signieren wird der private Schlüssel benötigt. Im Gegensatz zu symmetrischen Verfahren, bei denen sich mehrere Benutzer einen geheimen Schlüssel teilen, verfügt bei asymmetrischen Verfahren nur ein Benutzer über den privaten (geheimen) Schlüssel. Dieser Umstand ermöglicht es erst, eine Signatur eindeutig einem Benutzer zuzuordnen. Daher ist es grundlegend, dass der private Schlüssel nicht aus dem öffentlichen abgeleitet werden kann.

Kennworte

Besonders vorteilhaft bei der Wahl eines Kennworts wie beispielsweise „BieneMaja“ als Schlüssel ist, dass es leicht zu merken ist. Diese einfache Art eines Schlüssels wird oft auch als Passwort (engl.: „password“), oder im militärischen Sprachgebrauch als Parole (von ital. „la parola“, deutsch: „das Wort“) bezeichnet. Für moderne Ansprüche an die Sicherheit ist die Wahl eines solch einfachen Schlüssels nicht ausreichend, da er zu kurz ist, daher durch systematisches Ausprobieren (Brute-Force-Methode) gefunden werden kann, und außerdem aus Wörtern besteht und daher auch relativ leicht zu erraten ist beziehungsweise durch einen Wörterbuchangriff gefunden werden kann. Um dagegen resistent zu sein, sollte ein „sicheres“ Kennwort möglichst lang sein und aus einer ungewöhnlichen Zeichenfolge bestehen, beispielsweise auch Ziffern und Sonderzeichen enthalten, so dass es nicht mehr leicht erraten werden kann. Allerdings lässt es sich dann zumeist auch nicht mehr leicht merken. Wenn es deshalb in irgendeiner Weise notiert oder gespeichert wird, besteht die Gefahr, dass es möglicherweise ausspioniert werden kann, womit die vermeintlich geheime Kommunikation kompromittiert wäre.

Wikimedia Foundation.