- DNS Root Nameserver

-

globale Anycast-Instanz des K-Root-Servers im AMS-IX

globale Anycast-Instanz des K-Root-Servers im AMS-IXRoot-Nameserver, oft auch nur Root-Server genannt, publizieren verlässlich die Root-Zone des Domain Name Systems (DNS) im Internet. Diese Datei besteht aus ca. 2.500 Einträgen und ist die Wurzel des hierarchisch organisierten DNS. Sie enthält die Namen und IP-Adressen der für die Top-Level-Domains (TLD, wie zum Beispiel .com, .net, .org, .de) zuständigen Nameserver.

Praktisch jeder ans Internet angeschlossene Rechner bekommt einen Nameserver zugewiesen, der eindeutige Namen wie „wikipedia.org“ (die Domäne) auf technische Nummern (die IP-Adresse) übersetzen kann. Hat der Nameserver keine Information zur angefragten TLD (in diesem Fall „org“), verweist er an die Root-Server. Dort werden die für „org“ zuständigen Nameserver abgefragt. Bei den org-Nameservern wiederum werden die für „wikipedia.org“ verantwortlichen Nameserver erfragt und dort schließlich die IP-Adresse von „wikipedia.org“. Damit der Nameserver diese Kette nicht jedes Mal neu durchlaufen muss, speichert er die Antworten für eine gewisse Zeit.

Root-Server werden von verschiedenen Institutionen betrieben. Die Internet Corporation for Assigned Names and Numbers (ICANN) koordiniert den Betrieb.

Inhaltsverzeichnis

Root-Server

Die folgende Tabelle listet die 13 existierenden Root-Server („A“ bis „M“) auf. Ihre Namen haben die Form buchstabe.root-servers.net.

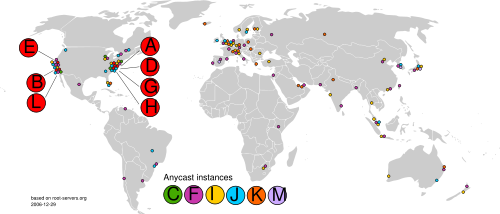

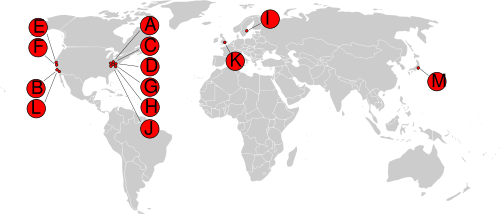

Buchstabe Alter Name IPv4-Adresse IPv6-Adresse Betreiber Ort A ns.internic.net 198.41.0.4 2001:503:ba3e::2:30 VeriSign Dulles, Virginia, USA B ns1.isi.edu 192.228.79.201 USC-ISI Marina Del Rey, Kalifornien, USA C c.psi.net 192.33.4.12 Cogent Communications verteilt (anycast) D terp.umd.edu 128.8.10.90 University of Maryland College Park, Maryland, USA E ns.nasa.gov 192.203.230.10 NASA Mountain View, Kalifornien, USA F ns.isc.org 192.5.5.241 2001:500:2f::f ISC verteilt (anycast) G ns.nic.ddn.mil 192.112.36.4 U.S. DoD NIC Columbus, Ohio, USA H aos.arl.army.mil 128.63.2.53 2001:500:1::803f:235 U.S. Army Research Lab Aberdeen Proving Ground, Maryland, USA I nic.nordu.net 192.36.148.17 Autonomica verteilt (anycast) J 192.58.128.30 2001:503:c27::2:30 VeriSign verteilt (anycast) K 193.0.14.129 2001:7fd::1 RIPE NCC verteilt (anycast) L 199.7.83.42 2001:500:3::42 ICANN Los Angeles, Kalifornien, USA M 202.12.27.33 2001:dc3::35 WIDE Project verteilt (anycast) Einige Root-Server bestehen jedoch nicht aus einem, sondern mehreren Computern, die zu einem logischen Server zusammengeschlossen sind. Diese Computer (Nodes) befinden sich an verschiedenen Standorten um die ganze Welt und sind per Anycast über dieselbe IP-Adresse erreichbar. Anfang 2007 nutzen sechs Root-Server Anycast[1].

Aktualisierung des Inhalts

Änderungsanträge an der Root-Zone werden zunächst von der ICANN im Rahmen der IANA-Aufgaben auf technische Korrektheit geprüft, anschließend an das U.S. Department of Commerce weitergeleitet. Dieses beauftragt VeriSign, die Änderung der Zone zu publizieren.[2] Alle Root-Server synchronisieren ihren Datenbestand von redundanten Verteilungs-Servern von VeriSign. In der Vergangenheit synchronisierten die Root-Server noch zweimal täglich direkt vom A-Root, dies wurde jedoch aufgegeben, um diesen Single Point of Failure zu beseitigen.

Ausfallsicherheit und Angriffe

Die Root-Server bearbeiten eine sehr große Anzahl von Anfragen, ein erheblicher Teil davon verursacht durch fehlerhafte Software oder Netzwerkkonfiguration.[3] Eine Filterung auf DNS-Ebene findet nicht statt, da dies aufgrund der Einfachheit einer DNS-Anfrage mehr Ressourcen aufwenden würde, als alle Anfragen zu beantworten.

Gemäß RFC 2870 muss jeder Root-Server mit dem dreifachen Peak des am stärksten belasteten Root-Servers umgehen können. Das bedeutet, dass ein Root-Server im Normalbetrieb nur maximal ein Drittel seiner Kapazität ausnutzen darf. Fallen zwei Drittel der Root-Server aus, soll das noch betriebsfähige Drittel die Anfragen beantworten können.

Der Angriff mit der größten Wirkung auf die Root-Server fand am 21. Oktober 2002 statt. Ein DDoS erfolgte 75 Minuten lang mit zusammen 900 MBit/s (1,8 Mpkts/s) auf alle 13 Root-Server. Alle Root-Server blieben zwar lauffähig, da die vorgeschalteten Firewalls den Angriffsverkehr verwarfen, allerdings waren etwa neun Root-Server durch die überfluteten Leitungen schlecht bis gar nicht erreichbar. Root-Server-Lookups wurden dadurch deutlich verzögert, durch das Caching gab es jedoch kaum Störungen bei den Anwendern. Ausgelöst durch den DDoS-Angriff wurde die Umsetzung von Anycast beschleunigt.

Ein weiterer Angriff fand am 15. Februar 2006 statt, einige Tage, nachdem die Nameserver einer von der ICANN nicht genannten Top-Level-Domain angegriffen worden waren.[4] Dieser DDoS-Angriff wurde als DNS Amplification Attack durchgeführt, wodurch sich das aufgekommene Datenvolumen vervielfachte. Zwei der lediglich drei angegriffenen Root-Server waren 15 Minuten lang nicht erreichbar.

Am 6. Februar 2007 fand ein weiterer DDoS-Angriff auf die Root-Server und gleichzeitig auf einige TLD-Nameserver statt. Zwei Root-Server waren nicht erreichbar.[5]

Kritik

Kritiker erachten das Mitspracherecht der US-Regierung als problematisch.[6] Dies betrifft zum einen den rechtlichen Status der ICANN, die als kalifornische Institution den US-Gesetzen untersteht. Zum anderen ist die ICANN seit ihrer Gründung mittels eines Memorandum of Understanding (MoU) an das US-Handelsministerium gebunden. Das MoU wurde zuletzt 2006 für drei Jahre verlängert.[7]

Auch VeriSign, die verteilende Instanz der Root-Zonenänderungen, untersteht als kalifornisches Unternehmen der US-Gesetzgebung.

Um die Einflussnahme der USA auf das Domain Name System zu verringern, entstand 2002 das Open Root Server Network (ORSN) als alternativer Root. Der Betrieb des ORSN wurde jedoch auf den 31. Dezember 2008 eingestellt.[8]

Alternative DNS-Roots

Neben den ICANN-Root-Servern gibt es eine Reihe von alternativen Root-Server-Netzwerken, die aus politischen oder kommerziellen Gründen entstanden sind. Neben dem bereits erwähnten Open Root Server Network versteht sich auch Public-Root als unabhängige Non-Profit-Alternative. Beide kopieren die ICANN-Zone, können jedoch jederzeit einen veränderten Datenbestand nutzen, sofern sie dies als notwendig erachten.

Kommerzielle DNS-Roots verfolgen das Ziel, Domains unterhalb eigener Top-Level-Domains zu verkaufen. Diese TLDs sind ausschließlich Nutzern des jeweiligen Anbieters zugänglich, da sie in der ICANN-Root-Zone nicht vorhanden sind.

Aus der Geschichte

Ursprünglich wurde die Anzahl auf 13 beschränkt[9][10]:

- Da nicht mehr Server inklusive der Zusatzinformationen in ein 512 Byte großes Paket passen, vorgegeben durch konservative Annahme der MTU Konfiguration.

- Weil aus Leistungsgründen UDP das bevorzugte Protokoll ist: ein Paket Anfrage, eines als Antwort in den meisten Fällen.

- Größere Pakete können aufgeteilt werden, jedoch haben frühere Betriebssystem- und Routerversionen das Zusammenfügen dieser fragmentierten Pakete nicht gut unterstützt, also hat der DNS-Standard vorgeschrieben, die Anfrage erneut mittels TCP zu stellen.

Bevor Anycast eingesetzt wurde, befanden sich 10 der 13 Root-Server in den USA. Dies wurde hinsichtlich der Ausfallsicherheit kritisiert, da eine geographische Zentrierung dem Dezentralisierungsgedanken des Internets entgegenläuft.

Quellennachweise

- ↑ Root Server Technical Operations Assn

- ↑ IANA Root Zone Management High Level Process Flow

- ↑ University of California, San Diego: External Relations: News & Information: News Releases : Template

- ↑ http://icann.org/committees/security/dns-ddos-advisory-31mar06.pdf

- ↑ heise Netze – Großangriff auf DNS-Rootserver

- ↑ ICANNWatch | ICANN Strategy Committee

- ↑ heise online – Drei weitere Jahre ICANN und US-Aufsicht über Adressierung im Netz

- ↑ heise online - Alternative DNS-Root-Server vor der Abschaltung

- ↑ dns extension mechanism for enum (en)

- ↑ RFC 3226 – DNSSEC, IPv6 requirements (en)]

Weblinks

- DNS Root Zone / Hints File – Für die Installation von Domain Nameservern

- orsn.org – Alternatives Root-Server-Netzwerk (Wurde zum 31. Dezember 2008 eingestellt)

- public-root.com – Alternatives Root-Server-Netzwerk

- heise online: Internet in Deutschland bekommt eigenen DNS-Rootserver – Pressemeldung zur Inbetriebnahme des deutschen Standorts des K-Root-Servers

- DNS Root Name Servers explained for Non-Experts (en)

- RFC 1122 Section 4, historic UDP problems impacting DNS (en)

Wikimedia Foundation.