- Blue Tooth

-

Logo auf einer Maus

Logo auf einer MausBluetooth /ˈbluːtuːθ/ ist ein in den 1990er Jahren ursprünglich durch den niederländischen Professor Jaap Haartsen und den Schweden Dr. Sven Mattisson für Ericsson entwickelter Industriestandard gemäß IEEE 802.15.1 für die Funkvernetzung von Geräten über kurze Distanz (WPAN). Bluetooth bildet dabei die Schnittstelle, über die sowohl mobile Kleingeräte wie Mobiltelefone und PDAs als auch Computer und Peripheriegeräte miteinander kommunizieren können. Hauptzweck von Bluetooth ist das Ersetzen von Kabelverbindungen zwischen Geräten.

Technischer Hintergrund

Bluetoothgeräte senden als Short Range Devices in einem lizenzfreien ISM-Band (Industrial, Scientific and Medical Band) zwischen 2,402 GHz und 2,480 GHz. Sie dürfen weltweit zulassungsfrei betrieben werden. Störungen können aber zum Beispiel durch WLANs, Schnurlostelefone oder Mikrowellenherde verursacht werden, die im gleichen Frequenzband arbeiten. Um Robustheit gegenüber Störungen zu erreichen, wird ein Frequenzsprungverfahren (Frequency Hopping) eingesetzt, bei dem das Frequenzband in 79 verschiedenen Frequenzstufen im 1-MHz-Abstand eingeteilt wird, die bis zu 1.600 Mal in der Sekunde gewechselt werden. Es gibt jedoch auch Pakettypen, bei denen die Frequenz nicht so oft gewechselt wird (Multislot-Pakete). Am unteren und oberen Ende gibt es jeweils ein Frequenzband als Sicherheitsband (Guard Band) zu benachbarten Frequenzbereichen. Theoretisch kann eine Datenübertragungsrate von 706,25 kb/s beim Empfang bei gleichzeitigen 57,6 kb/s beim Senden erreicht werden (asymmetrische Datenübertragung). Seit der Version 2.0 + EDR können Daten durch EDR (Enhanced Data Rate) maximal etwa dreimal so schnell übertragen werden, also mit rund 2,1 Mb/s. Bereits seit Version 1.1 kann ein Bluetooth-Gerät gleichzeitig bis zu sieben Verbindungen aufrechterhalten, wobei sich die beteiligten Geräte die verfügbare Bandbreite teilen müssen (shared medium).

Bluetooth unterstützt die Übertragung von Sprache und Daten. Allerdings können die meisten Geräte während der Übertragung von Sprache aufgrund der synchronen Verbindung lediglich drei Teilnehmer in einem Piconet verwalten.

Eine Verschlüsselung der transportierten Daten ist ebenfalls möglich.

Geschichte von Bluetooth

Schon seit den späten 80ern gibt es verschiedene Bestrebungen, das Kabelgewirr rund um eine Computerinstallation durch Funkperipherie (z.B. Funktastaturen, Drucker mit Infrarotschnittstelle etc.) zu vermeiden. Verschiedene Unzulänglichkeiten (hoher Stromverbrauch, gegenseitige Störungen, usw.) und vor allem fehlende Standards verhinderten den Durchbruch dieser Anfänge.

Damals war neben der Funktechnik die Infrarottechnik sehr beliebt und es sah so aus, als ob sich letztere durchsetzen würde. Um ein herstellerübergreifendes Protokoll zu entwickeln, schlossen sich im August 1993 ca. 30 Unternehmen (darunter HP, IBM, Digital) zusammen und gründeten die Infrared Data Association (IrDA). Ziel war es ein einheitliches Protokoll für die Datenübertragung per Infrarot zu schaffen. Zahlreiche Erkenntnisse aus der IrDA-Entwicklung flossen später auch in den neu gewonnenen Bluetooth-Funkstandard ein.

Doch hatte die IrDA-Technologie mit einem zentralen Nachteil zu kämpfen: der erforderliche Sichtkontakt zwischen Sender und Empfänger. Daher wurde 1994 die Firma Ericsson mit einer Machbarkeitsstudie beauftragt, die einen funkbasierten Ersatz für Kabelverbindungen finden sollte. Die Studie lieferte ein positives Ergebnis und 1998 gründeten Ericsson, Nokia, IBM, Toshiba und Intel die Bluetooth Special Interest Group (SIG) zur Ausarbeitung eines Standards, der verbindliche Spezifikationen festlegte. Als erste finale Spezifikation veröffentlichte die SIG Version 1.0a im Juli 1999, Version 1.0b folgte im Dezember desselben Jahres. Erst im Februar 2001 wurde der Standard in der Version 1.1 vorgelegt. Dieser galt als die erste solide Basis für marktgerechte Produkte, da die Vorversionen eine Reihe von Ungenauigkeiten und Fehlern aufwiesen.

Die Namensgebung „Bluetooth“ ist eine Hommage an den im 10. Jahrhundert lebenden dänischen Wikingerkönig Harald Blauzahn, der für seine Kommunikationsfähigkeit weit bekannt war. Harald Blåtand hatte Dänemark weitgehend christianisiert und vereint. Die Wahl eines skandinavischen Namensgebers erfolgte aufgrund der hohen Beteiligung der Firma Ericsson an der Bluetooth-Entwicklung.

Versionen

Eine Auswahl wichtiger Eigenschaften der bisherigen Bluetooth-Versionen sind:

- Bluetooth 1.0 und 1.0B

-

- enthielt Sicherheitsprobleme durch Bluetooth Hardware Device Address Transmission (BD_ADDR)

- maximale Datenübertragungsrate von 732,2 kb/s

- Bluetooth 1.1

-

- Indikator für die Signalstärke hinzugefügt Received Signal Strength Indication (RSSI)

- maximale Datenübertragungsrate von 732,2 kb/s

- Bluetooth 1.2

-

- weniger empfindlich gegen statische Störer (zum Beispiel WLAN) durch Adaptive Frequency-Hopping spread spectrum (AFH),

- neue Pakettypen für synchrone Übertragung (eSCO)

- maximale Datenübertragungsrate von 1 Mb/s

- Spezifikation im Nov. 2003 veröffentlicht.

- Bluetooth 2.0 + EDR

-

- etwa dreifache Datenübertragungsgeschwindigkeit durch Enhanced Data Rate (EDR) mit maximal 2,1 Mb/s.

- v2.0 + EDR ist abwärtskompatibel, d. h. es können gleichzeitig EDR- und Nicht-EDR-Verbindungen bedient werden.

- Spezifikation im Nov. 2004 veröffentlicht.

- Bluetooth 2.1 + EDR (auch Lisbon Release genannt)

-

- neue Features wie Secure Simple Pairing, Quality of Service.

- Spezifikation im August 2007 verabschiedet.

- Bluetooth 3.0 - Seattle Release

-

- Am 21. April steht der Paperlaunch von Bluetooth 3.0 an. Für diese neue Version ist die Unterstützung eines zusätzlichen Highspeed-Kanals auf Basis von WLAN und UWB in Arbeit. Die Nutzung von WLAN ist jedoch deutlich eingeschränkt. Die Kommunikation funktioniert nur zwischen einzelnen Geräten und nicht in ganze Netzwerke. Dafür muss sich der Nutzer auch nicht anmelden. Dafür wird die L2CAP-Protokollschicht erweitert, um neben dem Standard-Bluetooth-Kanal zusätzlich diesen Highspeed-Kanal zu unterstützen.

- Bei UWB (Ultrabreitband) als physikalische Übertragungsart (basierend auf der Spezifikation ECMA-368) und WiMedia MAC als Protokollschicht sind zurzeit bis zu 480 Mb/s geplant. Auf dieser Spezifikation werden auch andere Protokolle wie WUSB und IP aufgesetzt.

- Die Spezifikation wurde noch nicht verabschiedet.

Viele Mobiltelefone sind per Bluetooth verbindbar.[1] Böswillige Angreifer können unter Umständen per Bluetooth durch unvorsichtig konfigurierte Geräte oder fehlerhafte Implementierungen des Bluetooth-Protokolls in den Geräten hohen finanziellen Schaden durch den Anruf kostenpflichtiger Hotlines und SMS-Dienste verursachen, private Nutzerdaten lesen, Telefonbucheinträge schreiben und die Liste angerufener Nummern zwecks Vertuschung manipulieren. Allgemeine, geräteunabhängige DoS-Attacken auf Netzwerkprotokollebene sind mit einfachen Mitteln möglich (z. B. „Ping“-Anforderungen mit großen Paketen).

Klassen & Reichweite

Klasse Max. Leistung Max. Leistung Reichweite im Freien Klasse 1 100 mW 20 dBm ca. 100 m Klasse 2 2,5 mW 4 dBm ca. 50 m Klasse 3 1 mW 0 dBm ca. 10 m Die Reichweite hängt stark von der Antennenbauform ab, sowie von Störungen und Hindernissen wie zum Beispiel Mauern. Da Multi-Slot-Pakete sehr viel störanfälliger als Single-Slot-Pakete sind, ist die Reichweite auch sehr stark von den verwendeten Pakettypen abhängig.

Des Weiteren plant die Bluetooth-SIG die Alternate MAC/PHY-Bluetooth-Erweiterung, hierbei nutzt das Bluetooth-Modul die oft in Handys bereits verbaute WLAN-Schnittstelle, um damit Reichweite oder Übertragungsraten über das unlizenzierte 2,4 GHz-Band zu erhöhen. Direktfunkgespäche bis zu wenigen Kilometer Entfernung und ohne Kosten sind damit unter Umständen in Zukunft möglich.

Abhörsicherheit

Bluetooth gilt nur dann nicht mehr als sicher, wenn der PIN-Code zu kurz gewählt ist (etwa 4 Dezimalziffern oder weniger). Die israelischen Forscher A. Wool und Y. Shaked beschrieben in ihrem Artikel vom Frühjahr 2005[2] ein Verfahren, mit dem Lauscher eine vorhandene, (abhör-)sichere Verbindung unterbrechen und unter Umständen in eine neue Verbindung einbrechen können. Dieses Daten-Phishing beruht darauf, eine bestehende Verbindung durch entsprechende Störsignale zu unterbrechen und die Teilnehmer dazu zu bewegen, erneut eine authentifizierte Verbindung aufzubauen. Dabei müssen die Angegriffenen erneut ihre PIN bei den verwendeten Geräten eingeben. Die daraufhin stattfindende Authentifizierung mit Neuaushandlung des Verbindungsschlüssels kann dann mit einfach erhältlicher Spezialhardware abgehört und bei schlecht gewählter (weil zum Beispiel achtstellig-numerischer) PIN durch Ausprobieren geknackt werden. Dieser Brute-Force-Angriff kann durch FPGA-Boards weiter beschleunigt werden, dies ist kein rein akademischer Angriff, zwecks Beweis existiert ein freizugängliches Programm Namens BTCrack.[3] Der Angreifer befindet sich danach im Besitz des geheimen Verbindungsschlüssels und kann beliebige Verbindungen zu den angegriffenen Geräten aufbauen. Jedoch muss der Angreifer die Bluetooth-Adresse eines verbundenen Bluetooth-Moduls kennen. Dies kann, entgegen weitläufiger Meinungen, nicht durch den „Unsichtbarkeitsmodus“ unterbunden werden.[4][5]

Die Autoren räumen aber ein, dass dieser Angriff nur möglich ist, wenn der Angreifer die Möglichkeit hat, die Kommunikation während des Pairing-Prozesses abzuhören, der Angegriffene eine Neu-Authentifizierung vornimmt und er dabei eine zu kurze PIN verwendet. Für Geräte, die die Schlüssel permanent speichern, besteht demnach keine Gefahr, da nach Verbindungsstörungen oder manuellem erneuten Verbindungsaufbau keine erneute PIN-Authentifizierung ausgelöst wird, sondern auf den auf beiden Geräten gespeicherten Schlüssel zurückgegriffen wird. Als Schutz vor solchen Angriffen empfehlen die Autoren daher, Gegenstellen möglichst selten mit PIN-Eingabe anzumelden. Sicherer sei es, einmal erkannte Gegenstellen dauerhaft in den jeweiligen Authentifzierungslisten zu speichern und eine Reauthentifizierung per PIN zu deaktivieren. Außerdem sollten Benutzer PINs mit deutlich mehr als acht Zeichen Länge verwenden, falls die verwendete Software dies gestattet. Das Bluetooth-Protokoll sieht bis zu 16 beliebige Zeichen (128 Bit) vor. Darüber hinaus sollte eine unerwartete Aufforderung zur erneuten Authentifizierung hellhörig machen und zur Vorsicht mahnen.

Fehlerbehandlung

Bluetooth kennt bis zur Version 2.0 zwei Arten der Fehlerbehandlung (sofern verwendet):

- ⅓- und ⅔-FEC-Blockcodierung; ermöglicht Fehlerkorrektur beim Empfänger

- ARQ (Automatic Repeat Request), ermöglicht Fehlererkennung beim Empfänger. Bei Fehlern wird das entsprechende Paket neu angefordert

Systemarchitektur

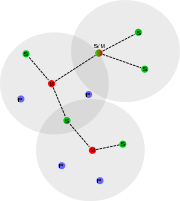

Ein Bluetooth-Netzwerk (Piconet) kann bis zu 255 Teilnehmer umfassen, von denen acht Geräte gleichzeitig aktiv sein können (3-bit-adressiert) und 247 (8-bit-adressiert) währenddessen geparkt werden. Alle nicht aktiven Geräte können im Parkmodus die Synchronisation halten und auf Anfrage im Netz aktiviert werden. Das Piconetz besteht aus einem Master und bis zu sieben weiteren Teilnehmern (Slave). Der Master steuert die Kommunikation und vergibt Sendeslots an die Slaves. Ein Bluetooth-Gerät kann in mehreren Piconetzen angemeldet sein, allerdings nur in einem Netz als Master fungieren. Bis zu zehn Piconetze bilden ein Scatternet (von to scatter = ausstreuen), wobei die Teilnehmer untereinander in Kontakt treten können. Hierbei wird jedes Piconet durch eine unterschiedliche Frequency-Hopping-Folge identifiziert. Die Datenrate leidet in diesem Scatternet jedoch meist erheblich.

Dieses selbstorganisierende Funknetzwerk – Scatternet – ist bis heute nicht standardisiert. Dies ist dadurch begründet, dass bis heute kein Algorithmus entwickelt wurde, der allen Anforderungen an ein Scatternet gleichzeitig gerecht wird.

Bluetooth-Basisband

Es werden zwei unterschiedliche physikalische Datenkanäle zur Verfügung gestellt. Die synchrone Datenübertragung ist zur Übertragung von Sprachdaten, mit einer Datenrate von 64 kb/s gedacht. Dieses Verfahren heißt leitungsvermittelte oder synchrone Verbindung (SCO). Die andere Übertragungsform ist die Paketvermittlung oder asynchrone Verbindung (ACL), die ein speicherndes Verhalten des Übertragungsgerätes voraussetzt, wie bei der Internet-Technik. Alles außer Sprache wird über ACL übertragen, neben allen Arten von Daten insbesondere auch Musik. Das Bluetooth-Protokoll unterstützt einen asymmetrischen Datenkanal mit Datenraten in der Version 1.2 von maximal 732,2 kb/s in eine Richtung und 57,6 kb/s in die Gegenrichtung, oder eine symmetrische Datenverbindung mit 433,9 kb/s in beide Richtungen. In der EDR-Version sind höhere Datenraten erzielbar.

Bis zur Version 1.2 gibt es für die SCO-Übertragung nur HV1, HV2 und HV3 Pakete mit guter Fehlerkorrektur (HV1) bis zu keiner (HV3). Diese Pakete enthalten Audiodaten für 1,25 ms, 2*1,25 ms oder 3*1,25 ms und werden dementsprechend alle 1,25 ms, 2*1,25 ms und 3*1,25 ms gesendet. HV1 kann benutzt werden, wenn keine anderen Daten gesendet werden müssen. Allerdings hat diese Betriebsart den höchsten Stromverbrauch, so dass fast alle Geräte die HV3-Pakete nutzen. Dies hat den Vorteil, dass man nur ein Drittel der Bandbreite für Audio benötigt und den Rest der Bandbreite für ACL-Verbindungen zum selben oder zu anderen Geräten zur Verfügung stellen kann. Mit der Version 1.2 wurde ein erweiterter synchroner Übertragungsmodus (enhanced SCO, eSCO) eingeführt. Dazu wurden neue Pakettypen und eine flexiblere Einteilung der Übertragungsperiode eingeführt. Ebenso ermöglicht dies andere Audio-Formate zu übertragen wie z. B. der SBC-Codec der auch in der HFP-Version 2.0 eingeführt werden soll.

Werden gerade keine synchronen Datenpakete versandt, kann Bluetooth die asynchrone Übertragung anbieten. Hierüber werden alle Dienste, sowohl das Versenden von Nutzdatenpaketen als auch die Übermittlung von Steuerinformationen, zwischen zwei Bluetooth-Stationen abgewickelt.

Bluetooth-Datenpakete bestehen aus einem 72-Bit-Zugriffscode, einem 54-Bit-Header sowie einem variablen Nutzdatenfeld von 0 Bit bis 2745 Bit (Pakettyp DH5) Länge. Für Bluetooth 2.0+EDR sind bis zu 8168 Bit Nutzdaten pro Paket (3-DH5) möglich.

Verbindungsaufbau

Sobald Bluetooth-Geräte in Betrieb gesetzt werden, identifizieren sich die einzelnen Bluetooth-Controller innerhalb von zwei Sekunden über eine individuelle und unverwechselbare 48 bit lange Seriennummer. Im Standby-Modus lauschen unverbundene Geräte in Abständen von bis zu 2,56 Sekunden nach Nachrichten (Scan Modus) und kontrollieren dabei 32 Hop-Frequenzen. Eine Verbindung kann von einem beliebigen Gerät ausgehen, das sich dadurch zum Master erhebt. Der Kontakt zu den Slaves wird durch eine Inquiry-Nachricht (von inquiry (engl.) = Erkundigung) und danach durch eine Page-Message (von to page (engl.) = (per Lautsprecher) ausrufen, message (engl.) = Nachricht) hergestellt, falls die Hardware-Adresse der Geräte unbekannt ist. Bei bekannter Adresse fällt der erste Schritt weg. Im Page-Zustand sendet der Master 16 identische Page-Telegramme auf 16 unterschiedlichen Hopping-Frequenzen, die für die Slaves bestimmt sind. Danach befinden sich die Stationen im Status „Verbunden“. Durchschnittlich wird eine Verbindungsaufnahme innerhalb des halben Scanintervalls, z. B. 2,56/2 Sekunden (1,28 Sekunden), erreicht.

Findet der Master keinen Slave innerhalb einer gewissen Zeitspanne, so werden auf den übrigen 16 Hopping-Frequenzen Page-Telegramme gesendet. Diese Unterteilung in verschiedene Frequenz-Züge wurde gewählt, um bei bekannter Slave Clock einen zügigeren Verbindungsaufbau zu gewährleisten.

Seit 2005 kann zum Verbindungsaufbau zweier Bluetooth Geräte optional NFC genutzt werden. Dieses zusätzliche RF-Protokoll unterstützt Bluetooth insbesondere beim erstmaligen Pairing von Bluetooth-OBEX.

Bluetooth-Protokollarchitektur

Die Bluetooth-Spezifikation wurde von der Bluetooth Special Interest Group (SIG) entwickelt. Diese beinhaltet Protokolle, mit denen eine Entwicklung interaktiver Dienste und Anwendungen möglich wird, die über Funkverbindungen betrieben werden. Diese werden mit Hilfe von interoperablen Funkmodulen hergestellt.

Die Bluetooth Special Interest Group (SIG) hat zudem auch verschiedene Einsatzmodelle der Bluetooth-Technologie entworfen. Die Spezifikation beinhaltet eine Beschreibung der Protokolle, mit denen diese Einsatzmodelle implementiert werden können.

Energiesparmodi (Low Energy Modes)

Wenn keine Daten zu übertragen sind, kann eine Verbindung zwischen einem Master und einem Slave in einen Energiespar-(Low-Energy-)Modus gebracht werden.

Es existieren drei Energiesparmodi:

- HOLD

- SNIFF und

- PARK

Der HOLD-Modus wird zur asynchronen Abwesenheit eingesetzt. Zum Beispiel kann ein Slave mitteilen, dass er ab einem gewissen Zeitpunkt für 200 ms nicht zuhört. Der Master adressiert dann den Slave für die angegebene Zeit nicht und der Slave hört dann auch nicht auf Master-Pakete. Beide Geräte können dann die Zeit für andere Aktivitäten nutzen (scanning, scatternet etc.).

Der SNIFF-Modus (von to sniff (engl.) = schnüffeln) wird zur reduzierten periodischen Aktivität eingesetzt. Es kann z. B. ein Slave oder Master mitteilen, dass er nur noch alle 0,5 Sekunden für einige Slots zuhört. Der SNIFF-Modus wird bei fast allen Geräten, die Energieverbrauch senken sollen, eingesetzt.

Der PARK-Modus wird eingesetzt, um ein Gerät synchronisiert zu halten. Das Gerät kann aber nicht aktiv am Datenverkehr teilnehmen. Der Park-Modus wird zwar von fast allen Chipsätzen unterstützt, aber trotzdem kaum angewendet.

Neu wird im April 2009 in Tokio die neue Protokoll-Architektur Bluetooth low energy [6]vorgestellt, mit der erneut besonders Energie sparende Betriebsweise möglich werden.

Details zur Reduzierung des Energieverbrauchs zu Lasten kleiner Batterien sind bei allen bisherigen und neuen Modi, von der jeweiligen Abstimmung von Master und Slave abhängig.

Sicherheitsmodi

Bluetooth besitzt folgende drei Sicherheitsbetriebsarten, von der unsichersten angefangen hin zur sichersten:

- Modus 1 (Non-Secure Mode): Im ersten Modus greifen keine besonderen Sicherheitsmechanismen. Endgeräte werden nicht authentifiziert. Die Kommunikation wird allerdings durch Frequency-Hopping abgesichert, was das Abhören erschwert.

- Modus 2 (Service-Level Enforced Security): Die Absicherung findet auf Ebene der Dienste (Application Layer) statt. Die Anwendungen selbst haben die Kontrolle über Nutzung der Sicherheitsmechanismen, die Bluetooth bietet.

- Modus 3 (Link-Level Enforced Security): Die Absicherung findet auf der Verbindungsebene (Link Layer) statt. Bluetooth stellt hier zwei Dienste zur Verfügung: eine kryptografische Authentifizierung und die Datenverschlüsselung. Die Authentifizierung ist obligatorisch, die Verschlüsselung optional.

Bluetooth-Profile

Daten zwischen Bluetooth Geräten werden durch sogenannte Profile ausgetauscht, die für bestimmte Anwendungsbereiche festgelegt sind. Wenn eine Bluetooth-Verbindung aufgebaut wird, tauschen die Geräte ihre Profile aus und legen damit fest, welche Dienste sie für die jeweiligen anderen Partner zur Verfügung stellen können und welche Daten oder Befehle sie dazu benötigen. Ein Headset fordert beispielsweise von einem Bluetooth kompatiblen Mobiltelefon einen Audiokanal an und steuert über zusätzliche Datenkanäle die Lautstärkeregelung.

Unten eine Auswahl einiger Profile, die für Bluetooth implementiert sind. Es kommen ständig neue Profile hinzu, da Bluetooth somit sehr flexibel auf neue Geräteanforderungen reagieren kann.

Abkürzung Bedeutung verwendet für A2DP Advanced Audio Distribution Profile Übermittlung von Audiodaten AVRCP Audio Video Remote Control Profile Fernbedienung für Audio/Video BIP Basic Imaging Profile Übertragung von Bilddaten BPP Basic Printing Profile Drucken CIP Common ISDN Access Profile ISDN-Verbindungen über CAPI CTP Cordless Telephony Profile Schnurlose Telefonie DUN Dial-up Networking Profile Internet-Einwahlverbindung ESDP Extended Service Discovery Profile Erweiterte Diensteerkennung FAXP FAX Profile Faxen FTP File Transfer Profile Dateiübertragung GAP Generic Access Profile Zugriffsregelung GAVDP Generic AV Distribution Profile Übertragung von Audio-/Videodaten GOEP Generic Object Exchange Profile Objektaustausch HCRP Hardcopy Cable Replacement Profile Druckanwendung HSP Headset Profile Sprachausgabe per Headset HFP Hands Free Profile Schnurlose Telefonie im Auto HID Human Interface Device Profile Eingabe INTP Intercom Profile Sprechfunk LAP LAN Access Profile (nur Version < 1.2) PPP Netzwerkverbindung MDP Medical Device Profile Sichere Verbindung zwischen medizinischen Geräten OPP Object Push Profile Visitenkarten-/Terminaustausch PAN Personal Area Networking Profile Netzwerkverbindungen PBAP Phonebook Access Profile Zugriff auf Telefonbuch (nur lesend) SAP SIM Access Profile Zugriff auf SIM-Karte SCO Synchronous Connection-Oriented link Zugriff sowohl auf das Mikrofon als auch auf den Ohrhörer eines Headsets SDAP Service Discovery Application Profile Ermittlung vorhandener Profile SPP Serial Port Profile Serielle Datenübertragung SYNCH Synchronisation Profile Datenabgleich OBEX Object Exchange Datenübertragung zwischen zwei Geräten Bluetooth am PC

Zum Betrieb von Bluetooth am PC ist spezielle Hardware erforderlich. Manche Computer (zumeist Notebooks) haben diese bereits integriert, ansonsten sind auch kleine, an der USB-Schnittstelle angeschlossene Geräte oder PCMCIA-Karten für diesen Zweck erhältlich. Im Weiteren spielt das verwendete Betriebssystem eine entscheidende Rolle. Unter Microsoft Windows ist es seit Windows XP SP2 dank des mitgelieferten Microsoft Bluetooth-Stacks nicht mehr zwingend erforderlich, einen speziellen Treiber zu installieren. Eine größere Auswahl an unterstützenden Profilen hat man jedoch mit den Bluetooth-Stacks anderer Hersteller. Auch aktuelle Linux-Distributionen und Apple-Macintosh-Modelle unterstützen Bluetooth durch eigene, jeweils zertifizierte Bluetooth-Stacks. Wer einen PC mit Bluetooth zur Verfügung hat, kann außerdem mit der passenden Software andere Bluetooth-Geräte in Reichweite aufspüren und, je nach Funktionsumfang der Software, eine detaillierte Auflistung der offenen Dienste einsehen. Solche Software wird als Bluetooth-Scanner bezeichnet.

Bluetooth Anwendungen am PC

- SCO Audio: Synchroner Bluetooth-Headset Betrieb (Skype SIP usw.)

- AV oder AD2P Audio: Bluetooth HIFI Musikwiedergabe geeignet zum Anschluss eines oder mehrerer Bt-Kopfhörer

- Bluetooth Mobiltelefon- Smartphone Synchronisation (Kontakte Musikdateien usw.)

Bluetooth-Stacks

Bluetooth-Stacks sind Softwarepakete mit Treibern, die eine Verbindung mit Bluetoothgeräten ermöglichen und Dienste zur Verwendung unterschiedlicher Bluetooth-Profile enthalten. Welchen Stack man benutzen kann, hängt vom Treiber und vom verbauten Chip ab. Die bekanntesten Stacks sind:

- BlueSoleil

- Widcomm

- Toshiba

- In The Hand

- Standard Microsoft Stack

- BlueFRITZ!

- BlueZ (Standard unter Linux)

- Affix

- lwBT

Bluetooth-Stacks ist auch eine Bezeichnung für Softwarepakete, die für die Entwicklung von Java-Anwendungen mit Bluetooth-Funktionalität benötigt werden. Soll beispielsweise eine J2ME-Anwendung mit einem J2SE-Server kommunizieren können, wird neben einem Bluetooth-Treiber (s.o.) ein Bluetooth-Stack als Schnittstelle zwischen dem Treiber (z. B. Widcomm) und Java benötigt. Bluetooth-Stacks für Java sind beispielsweise:

- Avetana

- BlueCove

Bluetooth-Hotspot

Ein Bluetooth-Hotspot ist eine Funkzelle auf Basis der Bluetooth-Technologie und kann schnurlosen Zugriff auf ein Netzwerk, wie das Internet oder ein Unternehmens-LAN, ermöglichen.

Andere Anwendungen

Bluetooth ist nicht auf Computeranwendungen beschränkt. Inzwischen macht sich die Spielzeugindustrie diese Technik zunutze, beispielsweise um Puppen und Spielzeugtiere untereinander kommunizieren und interagieren zu lassen. Die Controller der Nintendo Wii und der Playstation 3 nutzen Bluetooth zur Kommunikation mit der Konsole.

Audiogeräte ohne Bluetooth, insbesondere ältere Mobiltelefone und Festnetztelefone, können über einen angeschlossenen Adapter eingeschränkt um Bluetooth erweitert werden.

Bluetooth wird vermehrt im Maschinen- und Anlagenbau eingesetzt, um zwischen 'intelligenten' Komponenten in Maschinen zu kommunizieren. Hierbei ist allerdings zu beachten, dass durch Bluetooth keine Echtzeitkommunikation möglich ist und somit eine Kommunikation über beispielsweise CAN oder Profibus nicht direkt möglich ist. Es gibt eine Lösung der Firma Schildknecht AG auf dem Markt, wo ein vorgeschalteter Mikrokontroller das harte Echtzeit-Profibus-Timing bis zu 1.5Mb/s übernimmt und dann die Profibus-Telegramme über das Bluetooth-SPP-Profil überträgt. Somit können beliebige Profibus-Master und -Slaves nach der Funkstrecke wie bei einer Kabelverbindung über Funk angebunden werden. Es sind keinerlei Änderungen in den Profibus-Parametern oder in der Gerätekonfiguration im Vergleich zu einer Kabelverbindung nötig.

Im Bereich Hausautomation und Alarmsysteme gibt es Produkte, welche Bluetooth 2.0 nutzen.

Eine weitere Anwendung ist Bluetooth als Schlüssel. Hier kann jedes bluetoothfähige Gerät als eindeutiger Schlüssel – vergleichbar mit dem Haustürschlüssel – eingesetzt werden. Es ist hierfür keine weitere Software auf den Geräten (Mobiltelefone) notwendig.

Siehe auch

Literatur

- Martin Sauter: Grundkurs Mobile Kommunikationssysteme. Vieweg, 2008, ISBN 978-3-8348-0397-9, http://www.cm-networks.de/

- A. Merkle und A. Terzis: Digitale Funkkommunikation mit Bluetooth. Franzis, 2002, ISBN 3772346545

Einzelnachweise

- ↑ heise online - 22C3: Neue Angriffe auf Bluetooth-Handys

- ↑ Cracking the Bluetooth PIN1

- ↑ n.runs AG - BTCrack Bluetooth PIN Cracker

- ↑ http://www.nruns.com/_downloads/Heisec-2007-Scheunentor-Bluetooth-zoller.pdf

- ↑ http://www.heise.de/newsticker/meldung/83043

- ↑ Bluetooth low energy

Weblinks

- Offizielle Website

- CHIP Bluetooth-FAQ für Einsteiger, nur bis Version 1.2

- www.bluetooth-infos.de

- Bluetooth - Die Grundlagen Bluetooth gut erklärt mit vielen Details

- Weitere Informationen zu Bluetooth

- Secorvo White Paper - Sicherheitsmechanismen des Bluetooth Standards

- Diplomarbeit über Bluetooth-Softwareentwicklung

- Informationen über den Bluetab-Exploit

Wikimedia Foundation.

.jpg)