- Verschlüsseln

-

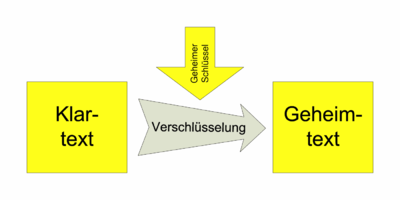

Verschlüsselung nennt man den Vorgang, bei dem ein klar lesbarer Text (Klartext) (oder auch Informationen anderer Art, wie Ton- oder Bildaufzeichnungen) mit Hilfe eines Verschlüsselungsverfahrens (Kryptosystem) in eine „unleserliche“, das heißt nicht einfach interpretierbare Zeichenfolge (Geheimtext) umgewandelt wird. Als entscheidend wichtige Parameter der Verschlüsselung werden hierbei ein oder auch mehrere Schlüssel verwendet.

Das wissenschaftliche Forschungsgebiet, das sich mit Verschlüsselungsverfahren und ihrer Geschichte beschäftigt, wird als Kryptografie bezeichnet. Die Kryptografie ist ein Teilgebiet der Kryptologie.

Inhaltsverzeichnis

Einführung

Beispiel für die Verschlüsselung eines Klartextes in einen Geheimtext:

DiesisteinKlartextunderwirdnunverschluesselt

GLHVLVWHLQNODUWHAWXQGHUZLUGQXQYHUVFKOXHVVHOW

- In diesem Beispiel wurde der Klartext mithilfe des Verfahrens der Caesar-Verschlüsselung unter Verwendung des Schlüssels „C“ verschlüsselt.

Den umgekehrten Vorgang, also die Verwandlung des Geheimtextes zurück in den Klartext, nennt man Entschlüsselung. Die Algorithmen zur Verschlüsselung und Entschlüsselung müssen nicht identisch sein. Ebenso wenig müssen identische Schlüssel für die Verschlüsselung und die Entschlüsselung zum Einsatz kommen. Bei symmetrischen, insbesondere bei den klassischen Verschlüsselungsmethoden, werden jedoch stets identische geheime Schlüssel zur Verschlüsselung und Entschlüsselung benutzt. Kryptographische Methoden mit unterschiedlichen Schlüsseln zur Ver- und Entschlüsselung werden als asymmetrische Verfahren (engl.: Public key methods) bezeichnet. Hierbei verwendet der Sender den öffentlichen Schlüssel des Empfängers zur Verschlüsselung und der Empfänger seinen geheim gehaltenen, öffentlich nicht bekannten, sogenannten privaten Schlüssel zur Entschlüsselung.

Sprachlich zu trennen von der Entschlüsselung, also der Tätigkeit des befugten Empfängers einer Geheimnachricht, mithilfe des in seinem Besitz befindlichen (geheimen) Schlüssels, den Geheimtext in einen klar lesbaren Text (Klartext) zurückzuverwandeln, ist der Begriff „Entzifferung“. Als Entzifferung wird die Kunst bezeichnet, dem Geheimtext seine geheime Nachricht zu entringen, ohne im Besitz des Schlüssels zu sein. Dies ist die Tätigkeit eines „Codeknackers“ (engl.: codebreaker). Das Forschungsgebiet, das sich mit der Entzifferung von Geheimtexten befasst, heißt Kryptoanalyse (auch Kryptanalyse) und ist neben der Kryptographie das zweite Teilgebiet der Kryptologie. Die Kryptanalyse dient dabei nicht ausschließlich nur zur unbefugten Entzifferung von geheimen Nachrichten, sondern sie befasst sich auch ganz wesentlich mit der Prüfung der Wirksamkeit und Sicherheit kryptografischer Verfahren.

In der zwischenmenschlichen Kommunikation meint Verschlüsselung allgemeiner den Ausdruck von Informationen, die mittels Symbolen an ein Gegenüber übermittelt werden, von dem entsprechend eine Deutung der Symbole erfolgt. Als Symbole dienen hierbei z. B. Sprache, Mimik, Gestik, Lautierungen. Das richtige Verstehen einer Nachricht kann unter Umständen problematisch sein, weil eine korrekte Deutung der Symbole im Sinne der Absicht des Senders nicht immer gelingt (vgl. Vier-Seiten-Modell).

Begriffsabgrenzung

Kryptographen bemühen sich um eine Abgrenzung von Begriffen, die umgangssprachlich synonym benutzt werden. Beispiele:

- Chiffrierung: Bei der Chiffrierung werden alle Zeichen einzeln anhand eines Verschlüsselungsverfahrens verschlüsselt. Beispiel hierfür ist die Cäsar-Chiffre, bei welcher ein Zeichen aus dem Alphabet als Schlüssel verwendet wird und anhand der Position des Buchstabens im Alphabet die Buchstaben des Klartextes zyklisch verschoben werden.

- Codierung: Beim Codieren werden alle Zeichen eines Zeichenvorrats einem anderen Zeichenvorrat zugeordnet. Ein Beispiel hierfür ist die Codierung aller alphabetischen Zeichen in den ASCII-Code.

- Verschlüsselung/Entschlüsselung: Übertragen des Klartextes in den Chiffretext (Geheimtext) bzw. die Rückübertragung.

- Entziffern: Übertragen eines Chiffretextes in einen Klartext ohne bekannten Schlüssel.

Verschlüsselungsmethoden

Eine grobe Unterscheidung in symmetrische und asymmetrische Verschlüsselungssysteme ergibt sich aus der Weise, in der kryptografische Schlüssel an die am Verfahren Beteiligten vermittelt werden:

Bei symmetrischen Systemen besitzen beide Kommunikationspartner denselben Schlüssel und müssen diesen vor Beginn der Kommunikation sicher ausgetauscht haben (z. B. mittels Diffie-Hellman-Schlüsselaustausch oder der Zusendung per Post). Bekannte klassische symmetrische Verfahren sind die Cäsar-Chiffre, der DES und das One-Time-Pad (informationstheoretisch sicher). Zu den modernen und derzeit als sicher angesehenen Verfahren gehören der Rijndael, Twofish sowie 3DES, wobei dem Rijndael durch seine Erhebung zum Advanced Encryption Standard und aufgrund seiner Bevorzugung durch staatliche US-amerikanische Stellen eine herausragende Rolle zukommt.

Asymmetrische Systeme zeichnen sich dadurch aus, dass für jeden Teilnehmer ein Schlüsselpaar generiert wird. Ein Schlüssel jedes Paars wird veröffentlicht, der andere bleibt geheim. Die Asymmetrie ergibt sich, weil ein Schlüssel eines Paars immer nur ver- und der andere immer nur entschlüsseln kann. Das bekannteste dieser Verfahren ist das RSA-Kryptosystem.

Schlüsselverteilung

Um die Schlüssel zu verteilen, gibt es drei Techniken:

- Manuelle Verteilung von Schlüsseln: Verwendet Methoden der Offline-Auslieferung. Die manuelle Auslieferung von Schlüsseln muss für die meisten Benutzer mindestens einmal erfolgen. Die Verteilung weiterer Schlüssel kann dann durchgeführt werden, indem der manuell verteilte Schlüssel zur Verschlüsselung der anderen eingesetzt wird.

- Schlüsselverteilung auf der Basis eines Centers: Bei der Verteilung wird auf eine vertrauenswürdige dritte Partei zurückgegriffen.

- Schlüsselverteilung auf der Basis von Zertifikaten: Hier werden zwei Klassen von Verteilungstechniken unterschieden: Schlüsseltransfer (Verschlüsselung lokal erzeugter Schlüssel mittels öffentlichem Schlüssel) und Schlüsselaustausch (Schlüssel wird sowohl lokal als auch beim entfernten Schlüsselmanagementsystem kooperativ erzeugt, bspw RSA-Kryptosystem)

Verschlüsselungsoperationen

Man unterscheidet zwei grundlegende Verschlüsselungsoperationen, die einzeln oder in Kombination eingesetzt werden können, um Nachrichten zu verschlüsseln.

- Transposition: Bei einer Transposition werden die Zeichen untereinander vertauscht. Zum Beispiel wird der Text rückwärts geschrieben, oder man vertauscht jeden 2. mit jedem 5. Buchstaben.

- Substitution: Bei der Substitution werden Zeichen durch andere ersetzt. Zum Beispiel werden alle Buchstaben durch Zahlen ersetzt.

Verschlüsselungsmodi

Wenn Verschlüsselungen bei derselben Klartext-Eingabe immer zu denselben Geheimtexten führen, erhöht sich die Wahrscheinlichkeit, der Verschlüsselung durch analytische Verfahren auf die Spur kommen zu können. Bei einer Block-Verschlüsselung werden Zeichen als Block, z. B. jeweils vier Buchstaben, übersetzt. Eine Strom-Verschlüsselung überträgt unmittelbar jedes Zeichen oder jedes Bit. Der verschlüsselte Text oder auch der Klartext kann mit in den Schlüssel einfließen. Bei Vorgabe eines beliebigen Startzeichens, des sogenannten Initialisierungsvektors, werden durch die Rückkopplung bei selbem Schlüssel und selbem Klartext unterschiedliche Chiffretexte erzeugt. Die Modi heißen:

- Electronic code book (ECB): Aus einem Klartextblock wird immer derselbe Geheimtext erzeugt.

- Cipher block chaining (CBC): In die Verschlüsselung fließt der jeweils vorher verschlüsselte Block ein.

- Cipher Feedback Mode (CFB): Strom-Chiffrierung mit Rückkopplung des Chiffretextes

- Output Feedback (OFB): Strom-Chiffrierung mit Rückkopplung des Klartextes

Klartextverarbeitung

Klartexte können bei den meisten Verfahren nicht als Ganzes verschlüsselt werden, da die verwendeten Algorithmen bezüglich der Menge der zu verschlüsselnden Daten limitiert sind. Je nach Art der Klartextverarbeitung unterscheidet man daher zwei unterschiedliche Verfahren:

- Bei der Blockverschlüsselung wird der Klartext vor der Verschlüsselung in Blöcke gleicher Größe aufgeteilt. Diese Blöcke werden dann einzeln verschlüsselt.

- Bei der Stromverschlüsselung wird der Klartext zeichen- oder bitweise verschlüsselt. Solche Algorithmen bezeichnet man auch als Online-Algorithmen.

Blockbasierte Verfahren liefern in der Regel bessere Ergebnisse. Allerdings müssen zu kleine Blöcke dabei durch bedeutungslose Zeichen aufgefüllt werden, so dass sie eine höhere Übertragungskapazität in Anspruch nehmen.

Übertragung der Nachricht

Eine verschlüsselte Nachricht muss in der Regel über mehrere Stationen übertragen werden. Heute handelt es sich dabei meist um einzelne Computersysteme, d.h. die verschlüsselte Nachricht wird über ein Computernetzwerk übertragen. Man unterscheidet dabei zwei grundlegend unterschiedliche Übertragungsweisen:

- Bei der Leitungsverschlüsselung wird die Nachricht nur jeweils für den Nachbarcomputer verschlüsselt. Dieser entschlüsselt die Nachricht, verschlüsselt sie wiederum (mit einem möglicherweise anderen Verfahren) und schickt sie an seinen Nachbarn - und so weiter bis zum Zielrechner. Der Vorteil dieses Verfahrens besteht darin, dass sich jeweils nur Nachbarrechner auf ein Verschlüsselungsverfahren und verwendete Schlüssel einigen müssen. Darüber hinaus kann diese Übertragungsweise auf einer sehr niedrigen Protokollebene (etwa bereits in der Übertragungshardware) angesiedelt werden. Der Nachteil besteht darin, dass jeder einzelne Rechner auf dem Übertragungsweg vertrauenswürdig und sicher sein muss.

- Bei der Ende-zu-Ende-Verschlüsselung wird die Nachricht vom Absender verschlüsselt und in dieser Form unverändert über mehrere Rechner hinweg zum Empfänger übertragen. Hier hat keiner der übertragenden Rechner Einsicht in den Klartext der Nachricht. Der Nachteil besteht allerdings darin, dass sich der Absender mit jedem möglichen Empfänger auf ein Verschlüsselungsverfahren und zugehörige(n) Schlüssel einigen muss.

Verschlüsselungsbeispiel

Als Beispiel dient eine Mitteilung von Kapitänleutnant Hartwig Looks, Kommandant des deutschen U-Boots U 264, die am 19. November 1942 mit einer ENIGMA-M4 verschlüsselt wurde (siehe dort).

Kryptografie und Kryptoanalyse

Als Vertreter gegensätzlicher Interessen stehen sich Kryptografen und Kryptoanalytiker gegenüber. Die Entwicklung der Verschlüsselungstechniken erfolgte meist im Militär. Die eine Seite (Kryptografen) versuchte ihre Nachrichten zu verschlüsseln - die Gegenseite (Kryptoanalytiker) versuchte, diese zu entziffern. Heute ist die Forschung auf dem Gebiet der Verschlüsselung wesentlich breiter. Es gibt zahlreiche Personen wie auch Institutionen, die sowohl neue Verschlüsselungstechniken entwickeln als auch gleichzeitig versuchen, bestehende zu brechen.

In der Hoffnung, einem kryptografischen Verfahren dadurch zusätzliche Sicherheit zu verleihen, wurden Verschlüsselungsalgorithmen gerne geheim gehalten, was als Security by Obscurity bezeichnet wird. Kryptologen argumentieren, dadurch steige das Risiko heimlicher, aber routinemäßiger Angriffe auf verschlüsselte Information oder Transportwege. Daher bemühen sich Wissenschaftler heute, die Algorithmen von einer breiten Öffentlichkeit analysieren zu lassen. Denn so lange möglichst viele Fachleute keine Schwachstelle finden, gilt ein Verfahren noch als sicher. Die Offenlegung des Verfahrens bildet Kerckhoffs’ Prinzip.

Möglichkeiten der Kryptoanalyse bilden u.a. Brute Force (d. h. ausprobieren aller möglicher Schlüssel) und Seitenkanalattacken.

Siehe auch

- monoalphabetische Verschlüsselung

- homophone Verschlüsselung

- polyalphabetische Verschlüsselung

- Caesar-Chiffre

- Beale-Chiffre

- Enigma

- Fialka

- Anonymizer

- Schrift

- Symbolik

- Affine Chiffrierung

- Hardwareverschlüsselung

- Ransomware

- Obfuscator

Freie Software zur Ver- und Entschlüsselung

- GnuPG

- WinPT: Benutzeroberfläche zu GnuPG

- CrypTool: Verbreitetstes Lernprogramm zum Thema Verschlüsselung

- Verschlüsseln von Festplattenpartitionen, Wechseldatenträgern und virtuellen Laufwerken:

Literatur

- Klaus Schmeh: Codeknacker gegen Codemacher. w3l 2007 , ISBN 3937137890

- Bruce Schneier: Angewandte Kryptographie. John Wiley & Sons, 1996, ISBN 0-471-11709-9

- Simon Singh: Geheime Botschaften. Dtv 2001, ISBN 3-423-33071-6

Weblinks

Wikimedia Foundation.