- Überwachungsstaat

-

Der Begriff Überwachungsstaat beschreibt ein Szenario, in dem ein Staat seine Bürger mit allen zur Verfügung stehenden und staatlich legalisierten Mitteln überwacht. So sollen Gesetzesverstöße besser und schneller erkannt und verfolgt werden können. Befürworter führen die Verhinderung von Straftaten, organisierter Kriminalität und Terrorismus als Notwendigkeit für die Etablierung einer umfassenden Überwachung der Bürger an. Kritiker halten einen Überwachungsstaat hingegen für nur schwer oder gar nicht mit einer Demokratie und der Freiheitlich demokratischen Grundordnung vereinbar. Außerdem weisen sie auf die schlechte Erfolgsquote bei Mitteln wie der Rasterfahndung hin.

Inhaltsverzeichnis

Kennzeichen des Überwachungsstaates

Im Überwachungsstaat werden die Erkenntnisse aus der Überwachung hauptsächlich zur Verhinderung und Ahndung von Gesetzesverstößen, sowie zur Gewinnung von geheimdienstlichen Informationen über die einzelnen Individuen und Bevölkerungsgruppen genutzt. Die Prävention von Straftaten und anderen unliebsamen Verhaltensweisen der Bürger findet im Überwachungsstaat bereits indirekt durch den ständigen Überwachungsdruck statt. In diversen überwachenden Staaten waren beziehungsweise sind „präventive“ Festnahmen überwachter Personen vor Veranstaltungen üblich, um das öffentliche Erscheinungsbild der Veranstaltungen zu beeinflussen (China, Nepal, Kolumbien, DDR, UdSSR).

Auch in der Bundesrepublik Deutschland werden spätestens seit dem 28. September 2009 Menschen in Präventivgewahrsam genommen, ohne dass ihnen eine Straftat zur Last gelegt würde.[1] Zuvor wurde lediglich darüber nachgedacht gewaltbereite Störer präventiv in Haft zu nehmen (zum Beispiel im Zusammenhang mit den Demonstrationen beim G8-Gipfel in Heiligendamm 2007).[2]

Der Überwachungsstaat zeichnet sich durch die Einschränkung des Datenschutzes, der Privatsphäre und der informationellen Selbstbestimmung aus. So gesehen ist das Recht auf informationelle Selbstbestimmung der direkte Gegenspieler des Überwachungsstaates. Als Beispiele für rechtliche Maßnahmen eines Überwachungsstaates werden Rasterfahndungen, Kameraüberwachung öffentlicher Plätze, die routinemäßige Erstellung von Bewegungsprofilen, Gendatenbanken (Genetischer Fingerabdruck), biometrische Datenbanken, umfassende Telekommunikationsüberwachung, sowie die Schleppnetz- und Schleierfahndung und die am 1. Januar 2008 in der Europäischen Union eingeführte Vorratsdatenspeicherung genannt. Eine neue Qualität staatlicher Überwachung wird derzeit im Rahmen des von der EU geförderten Forschungsprojekts INDECT erprobt. Bei diesem Vorhaben geht es darum, alle bereits bestehenden Überwachungstechnologien zu einem universellen Überwachungsinstrument einer erkenntnisgestützten, proaktiven Polizeiarbeit zu bündeln.

Eine genaue Abgrenzung zwischen Überwachungsstaat und Präventionsstaat ist schwierig, da der eine in den anderen übergeht. Um sinnvoll Prävention betreiben zu können, muss zunächst umfangreiches Wissen erhoben werden. Die Bezeichnung Präventionsstaat weist deshalb in Ergänzung zum Überwachungsstaat darauf hin, dass Informationen aus den Überwachungsmaßnahmen des Staates genutzt werden, um Gesetzesverstöße oder unliebsames Verhalten bereits im Vorfeld zu verhindern (vgl. "Soziale Kontrolle").

Technologien/Methoden zur Überwachung

Folgende Technologien oder Methoden können zur Überwachung eingesetzt werden:

- Rasterfahndung

- Großer Lauschangriff

- Videoüberwachung

- Telefonüberwachung

- Online-Überwachung

- Vorratsdatenspeicherung

- Bewegungsprofile

- durch RFID-Chips (zum Beispiel in Banknoten, Ausweisen, Kredit- und Debit-Karten, Implantaten, Fahrkarten, Kleidung, Aufklebern, usw.)

- durch satellitenbasierte PKW-Maut

- durch automatische Nummernschilderkennung (Zeichenerkennungssoftware)

- durch städtische Gesichtserkennungssysteme (Beispiel: London, geplant: Peking, ein Pilotprojekt im Hauptbahnhof Mainz wurde wegen mangelnder Praxistauglichkeit eingestellt)

- durch Ortung des Mobiltelefons

- Gendatenbanken zur Speicherung des Genetischen Fingerabdrucks

- Datenbanken (zentral oder in RFID-Chips) zur Speicherung biometrischer Merkmale wie:

- Informanten (zum Beispiel IMs, V-Männer)

- Agents provocateurs

Überwachung in der Bundesrepublik Deutschland

Folgende Überwachungstechnologien und -maßnahmen werden in Deutschland bereits eingesetzt oder sind bereits beschlossen. Kritiker sehen hierin bereits deutliche Schritte hin zu einem Überwachungsstaat.

- Einführung der Steuer-Identifikationsnummer zum 1. Juli 2007 ähnlich der PKZ der DDR[3];[4]

- Aufbau eines übergreifenden Bundesmelderegisters[5];[6] und eines Ausländerzentralregisters

- Banknoten mit eindeutiger Seriennummer, deren Ausgabe am Automaten und deren Rücklauf bei den Landeszentralbanken erfasst wird. Speicherung der Seriennummern in Geldzählgeräten [7].

- Bundesweite Einkommensdatenbank ELENA[8]

- teilweise Aufhebung des Bankgeheimnisses, hauptsächlich durch das Gesetz zur Förderung der Steuerehrlichkeit, Kontenabruf[9]

- Ausweispflicht

- Biometrischer Personalausweis[10]

- Einführung der Abgabepflicht von Fingerabdrücken für biometrische Reisepässe (siehe auch AFIS)

- Einführung von biometrischen Kontrollen[11][12] und biometrischen Datenbanken

- Gesundheitskarte (siehe auch GKV-Modernisierungsgesetz[13]), teilweise Aufhebung der ärztlichen Schweigepflicht[14]

- Erstellung von Bewegungsprofilen

- durch bargeldloses Bezahlen[15]

- Pflicht zur Arbeitszeiterfassung[16]

- Videoüberwachung mit biometrischen Identifikationsmethoden[17]

- Ortung von Mobiltelefonen[18]

- automatisierter Kfz-Kennzeichenabgleich auf öffentlichen Straßen (inzwischen verboten)[19]

- Maut

- Vollerfassung bei Reisen (Flugzeug, Bahn, Schiff, Auto - auf Autobahnen, an Grenzen und Tunneln)

- Lauschangriff (auch innerhalb der Wohnung dritter Personen), Online-Überwachung, Online-Durchsuchung

- automatisiertes Abhören von Telefon- und Internet-Kommunikation im Allgemeinen und E-Mail-Kommunikation im Besonderen (siehe auch Telekommunikations-Überwachungsverordnung)

- Bei E-Mail-Überwachung in Deutschland werden alle E-Mails, die mindestens eine zu überwachende E-Mail-Adresse im MIME-Header haben, als vollständige Kopie an ein Staatsorgan weitergeleitet.

- Allerdings ist es legal, diese E-Mails zu verschlüsseln (Verschlüsselung)

- siehe auch Briefgeheimnis und Postgeheimnis

- Mobiltelekommunikation:

- IMSI-Catcher

- GTP* (GPRS Tunneling Protocol*)

- automatisierte Funkpeilung und Kreuzpeilung über die Sendemasten zur Erstellung und Auswertung von aktuellen oder historischen Bewegungsprofilen (geographische Funkzellendaten, Peilung, Signalstärke und Datum/Uhrzeit der Kommunikation werden gespeichert, siehe auch Vorratsdatenspeicherung) unterstützt durch den nicht legalen Einsatz von Silent Messages zur Triggerung einer Kommunikationsverbindung eines anzupeilenden Mobilfunkgerätes

- Bei E-Mail-Überwachung in Deutschland werden alle E-Mails, die mindestens eine zu überwachende E-Mail-Adresse im MIME-Header haben, als vollständige Kopie an ein Staatsorgan weitergeleitet.

- Vorratsdatenspeicherung bei Internetzugangsanbietern und Telekommunikationsanbietern

- Anti-Terror-Datei[20]

- heimliches Betreten von Wohnungen - (BKA-Gesetz)

- Raster- und Schleierfahndung

- Abnahme einer Speichelprobe bei schweren oder wiederholten Straftaten und dazugehörige Gendatenbanken

- Datenaustausch auf europäischer und weltweiter Ebene mit teilweise direktem Zugriff auf zahlreiche nationale Datenbanken wie DNA-Datenbanken, Fingerabdruckkarteien und KFZ-Register (geregelt im Prümer Vertrag), angedacht ist Fahndern Einsicht in den innereuropäischen Zahlungsverkehr durch Zugriff auf SWIFT zu geben.[21][22][23][24][25][26]

Folgende Schritte werden in ihrer Umsetzbarkeit zum Teil auch in Deutschland geprüft:

- Abnahme einer Speichelprobe auch bei leichten Straftaten und Überführung in dazugehörige Gendatenbanken

- RFID im Bargeld

- RFID im Ausweisdokument

- RFID in Waren aller Art (zum Beispiel in Jeans eingearbeitet)

- Automatisierter Abgleich biometrischer Daten in Personalausweisen zur Abwehr von Gefahren für die öffentliche Sicherheit und Ordnung im Rahmen von Polizeikontrollen.[27]

- Eine bessere Überwachung terrorverdächtiger Kinder durch den Verfassungsschutz mittels elektronischer Speicherung personenbezogener Daten.[28]

Folgende Schritte sind bereits in der Umsetzung:

- Platzverweis

- Unterbindungsgewahrsam

- Aussetzung des Schengener Abkommens, um aus dem Ausland einreisende Teilnehmer von Demonstrationen und anderen Aktionen kontrollieren zu können

- Schleierfahndung

- Geruchsprobe

Aufgrund zunehmender Überwachungsmaßnahmen im sogenannten Krieg gegen den Terror hat sich in Deutschland mittlerweile der Begriff Stasi 2.0 in Anlehnung an das Ministerium für Staatssicherheit der DDR und das Web 2.0, als kritisches Schlagwort unter Datenschützern verbreitet.

Geschichte

- Bereits mit den Karlsbader Beschlüssen (1819) gab es Bestrebungen zu einem Überwachungs- und Präventionsstaat.

- Die Nationalsozialisten führten bald nach ihrer Machtergreifung 1933 zahlreiche überwachungsstaatliche Maßnahmen ein.

- Es gab hunderttausende rangniedrige Funktionäre der NSDAP und ihrer Nebenorganisationen wie Deutsche Arbeitsfront, NS-Frauenschaft oder NS-Volkswohlfahrt. Zum Beispiel hatten die Blockleiter Helfer (als Blockwalter, Blockhelfer oder Hauswarte bezeichnet), die - oft ehrenamtlich - für die NSDAP und/oder nationalsozialistische Nebenorganisationen tätig waren.

- ein Schornsteinfegergesetz führte Kehrbezirk-Monopole ein. Dieses ermöglichte den Schornsteinfegern flächendeckend den Zugang zu allen Dachböden und Kellern; sie konnten damit auch prüfen, ob sich dort Personen (zum Beispiel versteckte Juden) aufhielten oder ob es Indizien für unerlaubte Tätigkeiten gab.

- Zum Alltag in der DDR gehörte die flächendeckende Überwachung von fast allem und fast jedem. Der Staatssicherheitsdienst (kurz die Stasi für die Staatssicherheit) überwachte alle gesellschaftlichen Bereiche Ostdeutschlands und nahm sämtliche tatsächlich oder potentiell „staatsfeindlichen“ Personen und Aktivitäten in unzähligen Akten auf. Die Stasi beschäftigte 1989 rund 91.000[29] hauptamtliche und schätzungsweise 189.000[30] inoffizielle Mitarbeiter. (Siehe auch Polizeistaat)[31]

Überwachung in Österreich

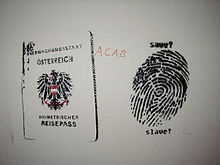

Überwachungskameras statt Köpfen hat das österreichische Wappentier auf diesem Pochoir zur Symbolisierung eines „Überwachungsstaates Österreich“

Überwachungskameras statt Köpfen hat das österreichische Wappentier auf diesem Pochoir zur Symbolisierung eines „Überwachungsstaates Österreich“

In Österreich ist sowohl Rasterfahndung als auch Lauschangriff nach gerichtlicher Genehmigung erlaubt. Österreichische Reisepässe werden mit Mikrochips versehen, die biometrische Daten sowie Fingerabdrücke enthalten.

Im September 2007 warnte der Präsident des Verfassungsgerichtshofs Karl Korinek vor einem Abrutschen Österreichs in den totalen Überwachungsstaat: „… Ich habe manchmal den Eindruck, wir werden ähnlich stark überwacht wie seinerzeit die DDR-Bürger von der Stasi …“. Im Oktober desselben Jahres kommentierte Hans Zeger, Vorsitzender der ARGE Daten, die kurz zuvor verkündete Einigung der SPÖ/ÖVP-Koalition bezüglich Überwachung von Privatcomputern mittels Schadprogrammen als „… Wir leben schon heute in einem Stasi-ähnlichen Überwachungssystem …“.

Mit der Änderung des SPG im Dezember 2007 darf die Polizei ab 2008 ohne richterliche Kontrolle auf IP-Adressen und Standortdaten von Handys zugreifen.

Überwachung in Frankreich

In Frankreich werden durch ein Dekret seit dem 1. Juli 2008 Daten potenzieller Gewalttäter ab 13 Jahren vom Inlandsgeheimdienst DCRI (Direction centrale du Renseignement intérieur) in der Datenbank "Edvige" (exploitation documentaire et valorisation de l’information générale) zentral erfasst. Diese können, auch wenn die Person keine Straftat begangen hat, gesammelt werden. Die gespeicherten Daten umfassen Angaben zu Adressen, Familienstand, Steuer, Vorstrafen, zur Anmeldung des Autos, zum Bekanntenkreis, Körper- und Wesensmerkmalen, Fotos und in Ausnahmefällen auch zur ethnischen Abstammung, der Gesundheit und dem Geschlechtsleben. Es ist auch möglich Daten von Personen zu speichern die ein politisches, gewerkschaftliches oder wirtschaftliches Mandat bekleiden oder eventuell vorhaben, eine bedeutende Rolle im Öffentlichen Leben zu spielen. Unter das Dekret fallen ebenso Individuen bzw. Gruppen, die möglicherweise die öffentliche Ordnung stören könnten.[32][33]

Adaptionen

Filme

- 1984 (Film von 1984) und 1984 (Film von 1956), Großbritannien 1956/1984 (1./2. Verfilmung), nach dem gleichnamigen Roman 1984 von George Orwell

- Brazil, Großbritannien 1985

- V wie Vendetta, USA 2005

- Der Staatsfeind Nr. 1 (Enemy of the State), USA 1998

- Das Monster, Italien/Frankreich 1994, von und mit Roberto Benigni

- Minority Report, USA 2002

- Das Leben der Anderen, Deutschland 2006

- Fahrenheit 9/11, (Michael Moore), USA 2004

- Equilibrium – Killer of Emotions, USA 2002

Fiktive Literatur

- Jewgeni Samjatin: Wir (Roman)

- Aldous Huxley: Schöne Neue Welt

- George Orwell: 1984

- George Orwell: Farm der Tiere

- Ray Bradbury: Fahrenheit 451

- John Twelve Hawks: Traveler (Trilogie)

Computerspiele

Zitate

- „Jene, die Freiheit aufgeben, um eine vorübergehende Sicherheit zu erwerben, verdienen weder Freiheit noch Sicherheit.“ (Benjamin Franklin, 1706–1790)

(„He, who trades freedom for temporary security, deserves neither freedom nor security.“)

- „Wer Sicherheit der Freiheit vorzieht, ist zu Recht ein Sklave.“ – Aristoteles

- „Einen Staat, der mit der Erklärung, er wolle Straftaten verhindern, seine Bürger ständig überwacht, kann man als Polizeistaat bezeichnen.“ – (Ernst Benda, ehemaliger Präsident des Bundesverfassungsgerichts)

Siehe auch

- Panoptismus (Foucault)

- Sousveillance

- Denunziation

Literatur

- Sabine Leutheusser-Schnarrenberger (MdB) Bundesministerin der Justiz a. D.: Einführungsrede zur Vorstellung des Grundrechte-Reports 2004 (Artikel) http://www.gustav-heinemann-initiative.de/Grp04_LS.pdf (5 Seiten)

- Michel Foucault: Überwachen und Strafen (Philosophie der Überwachung)

- Pär Ström: Die Überwachungsmafia - Das gute Geschäft mit unseren Daten, Carl Hanser Verlag, 2005 ISBN 3-446-22980-9

- Die Riesenwandkarte der Überwachung Telepolis-Artikel zum Überwachungsstaat

- Sandro Gaycken, Constanze Kurz (Hrsg.): 1984.exe. Gesellschaftliche, politische und juristische Aspekte moderner Überwachungstechnologien, Bielefeld: transcript 2008, ISBN 978-3-89942-766-0

- Stephan Heinrich: Auf dem Weg in einen Überwachungsstaat? – Informationssicherheit und Kontrolle in offenen Kommunikationsnetzen, 2004, ISBN 978-3828885974

- Stefan M. Gergely: Überwachungsstaat Österreich

- Peter Koch/Reimar Oltmanns: „SOS Sicherheit – Ordnung – Staatsgewalt Freiheit in Deutschland?“ München, 1980, ISBN 3-442-11503-5

- Ilija Trojanow, Juli Zeh: "Angriff auf die Freiheit" ISBN 978-3-446-23418-5

- Tobias Singelnstein, Peer Stolle: Die Sicherheitsgesellschaft. Soziale Kontrolle im 21. Jahrhundert. 2. Auflage, Wiesbaden 2008, ISBN 3-531-15478-8

- Gregor Wiedemann: Regieren mit Datenschutz und Überwachung. Informationelle Selbstbestimmung zwischen Sicherheit und Freiheit, 2011, ISBN 978-3-8288-2636-6

Einzelnachweise

- ↑ heute.de: Zwei Islamisten in München festgesetzt

- ↑ Vorbeugend in Haft: "Bundesinnenminister Wolfgang Schäuble (CDU) bekräftigte am Freitag, dass nach der bestehenden Rechtslage gewaltbereite Störer vorbeugend in Haft genommen werden können." In Netzeitung vom 12. Mai 2007

- ↑ Unabhängiges Landeszentrum für Datenschutz Schleswig-Holstein - Steuer-ID ab 1. Juli 2007: Die Verkettung kann beginnen

- ↑ ARD - Bericht über die Steuer-Identifikationsnummer Video(13MB)

- ↑ Innenministerium forciert Pläne für zentrales Melderegister Heise.de vom 7. Februar 2008

- ↑ Schäuble macht Druck für zentrale Einwohnermeldedatenbank Golem.de vom 27. Juni 2008

- ↑ Website Jetscan: „Mit der optionalen Seriennummernerfassung wird eine unübertroffene Falschgelderkennung erreicht. Die Seriennummern aller Banknoten können erfasst und gespeichert werden -- für 1.200 Banknoten pro Minute! Es existieren verschiedene Lösungen, um die Nummern in einer Datenbank zu speichern und zur späteren Rückverfolgung wiederzufinden.“]

- ↑ Bundesweite Einkommensdatenbank ELENA beschlossen Golem.de vom 25. Juni 2008

- ↑ www.daserste.de/plusminus/beitrag_dyn~uid,c6bjjejdq16yq0my~cm.asp — Geheime Kontenabfrage - Wie Behörden vorgehen – plusminus 11. März 2008 (Link nicht mehr abrufbar)

- ↑ Bundeskabinett verabschiedet Gesetz zum biometrischen Personalausweis heise.de vom 23. Juli 2008

- ↑ Verbände fordern biometrische Kontrollen an deutschen Flughäfen Heise.de vom 27. Juni 2008

- ↑ Berlin will Videoüberwachung mit biometrischer Gesichtserkennung testen Heise.de vom 9. September 2008

- ↑ Big Brother Award 2004 in der Kategorie "Gesundheit und Soziales" BigBrotherAwards 28. Oktober 2007

- ↑ Datenschützer kritisieren ärztliche Meldepflicht von Piercings und Tattoos heise.de vom 30. Juni 2008

- ↑ Kreditkarten und Buchgeld

- ↑ Bundestag will Pflicht zur Arbeitszeiterfassung FAZ vom 25. Juni 2008

- ↑ Big Brother is watching ARTE 19. Juni 2006

- ↑ Nutzen und Rechtslage der Handy-Standortbestimmung (PDF) Netzzeitung vom 8. September 2007

- ↑ Unabhängiges Landeszentrum für Datenschutz - Der Autofahrer bald unter elektronischer Totalkontrolle?

- ↑ Von der Anti-Terror-Gesetzgebung über die Anti-Terror-Datei zum "Schäuble-Katalog" ct vom 28. Februar 2007

- ↑ EU-Innenminister vereinbaren Austausch von DNA-Daten und Fingerabdrücken heise.de vom 12. Juni 2007

- ↑ EU-Staaten streben mehr Datenaustausch an heise.de vom 6. Juli 2008

- ↑ EU-Diplomaten segnen Flugdaten-Abkommen mit den USA ab heise.de vom 29. Juni 2007

- ↑ Bundestag nickt Abkommen zur Weitergabe von Fluggastdaten ab heise.de vom 16. November 2007

- ↑ FBI will mehr private Daten von EU-Bürgern heise.de vom 29. Juni 2008

- ↑ Bundestag bestätigt Abkommen zum Datentransfer an die USA heise.de vom 6. Juli 2009

- ↑ Empfehlungen der Ausschüsse des Bundesrates zum Entwurf eines Gesetzes über Personalausweise:Drucksache 550/1/08 vom 8. September 2008

- ↑ Berliner Zeitung: Geheimdienst nimmt Kinder ins Visier 20. Februar 2009

- ↑ Vgl. Jens Gieseke: Die hauptamtlichen Mitarbeiter der Staatssicherheit, Berlin 2000, S. 557, ISBN 3-86153-227-1.

- ↑ Focus Online: DDR-Geschichte: Mehr Stasi-Spitzel als angenommen, eingesehen am 12. Juli 2010.

- ↑ Bundeszentrale für politische Bildung Alles unter Kontrolle?

- ↑ heise-online.de:Geheimdienst-Datenbank "Edvige" beunruhigt die Öffentlichkeit Abgerufen am 23. Juli 2008

- ↑ derStandard.at:potenzieller Gewalttäter Abgerufen am 23. Juli 2008

Weblinks

- Was ist ein elektronischer Polizeistaat? - Golem.de vom 12. Mai 2009

- Thilo Weichert: Überwachung ohne Transparenz fördert staatliche Willkür.

- Initiative der Grünen Österreich: Onlineabstimmung gegen Überwachungsstaat

- Privacy International - Internationales Ranking (engl.)

- Burkhard Hirsch: Die Herrschaftsmaschine bei sueddeutsche.de

- Ein offenes metajournalistisches Projekt mit einer laufend aktualisierten Link-Datenbank von Meldungen hauptsächlich zum Thema Überwachung im digitalen Zeitalter

- ueberwachungsdruck.org – Wiki zum Thema Überwachung

- Umfrage der Tagesschau: Inwieweit sind die Pläne zur Terrorabwehr verhältnismäßig?

- Überparteiliches Komitee gegen biometrische Pässe und Identitätskarten: Volksabstimmung vom 17. Mai 2009 über die biometrischen Pässe und Identitätskarten in der Schweiz

Wikimedia Foundation.